Ни одна программа не может быть безупречной, конечно же, она не является «бегемотом» из операционной системы Android OS. За прошедшие годы было выявлено немало значительных уязвимостей в ОС Android, последняя из которых — эксплойт «Stagefright», который был обнаружен и объявлен людьми из Zimperium. Эксплойт проистекает из недостатка библиотеки libStageFright, которая играет роль в воспроизведении мультимедиа.

Хотя в настоящее время нет сообщений о том, что хакеры используют уязвимость, эксплойт теоретически может позволить хакеру получить доступ к устройству Android жертвы, отправив ему MMS-сообщение, содержащее вредоносный код. Поскольку приложения для обмена сообщениями в ОС Android автоматически загружают мультимедиа, получаемые устройствами в виде MMS, жертва даже не осознает, что их взломали. Недостаток Stagefright подвергает риску около миллиарда Android-устройств, поскольку проблема находится в самой операционной системе.

В то время как Zimperium сама запустила приложение (приложение Stagefright Detector), которое определяет, подвержены ли уязвимости устройства Android уязвимостям, а патчи безопасности распространяются влево и вправо, рядовой пользователь Android определенно захочет что-то сделать самостоятельно. чтобы защитить себя и свое устройство. Итак, ниже приведены шаги, которые пользователь Android должен выполнить, чтобы залатать себя против, казалось бы, ужасающего Сценический подвиг:

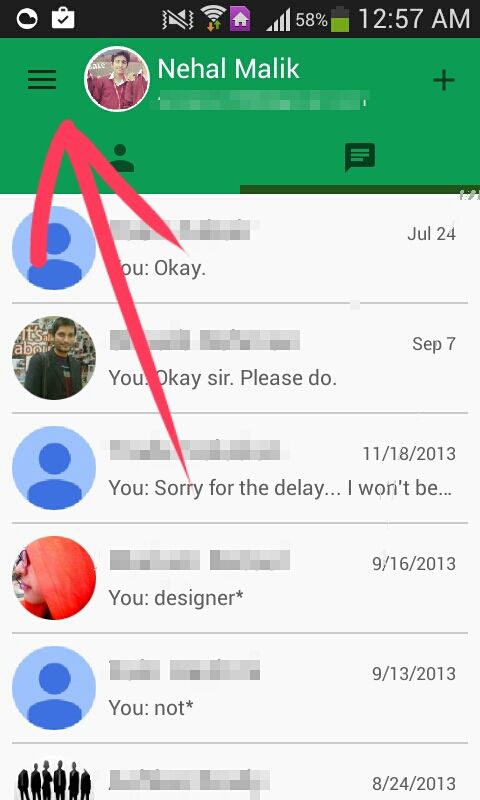

а) Откройте приложение Hangouts.

б) Нажмите на меню «Гамбургер» (трехслойный значок), расположенное в левом верхнем углу приложения, рядом с изображением вашего профиля и именем.

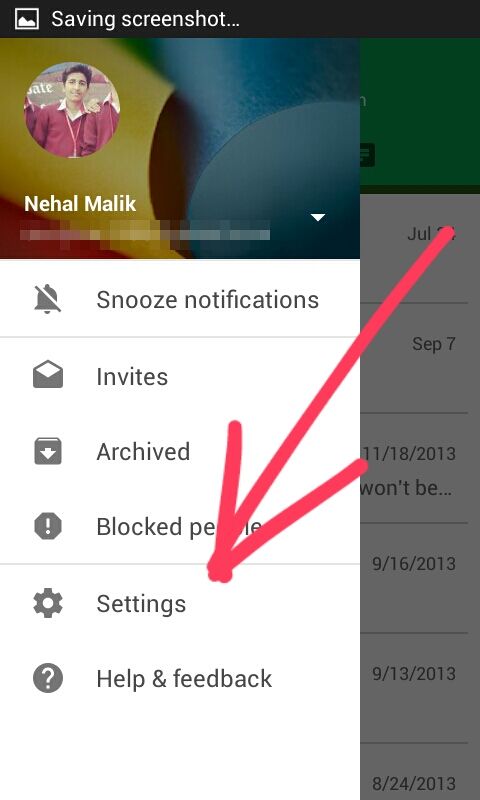

в) Нажмите на настройки

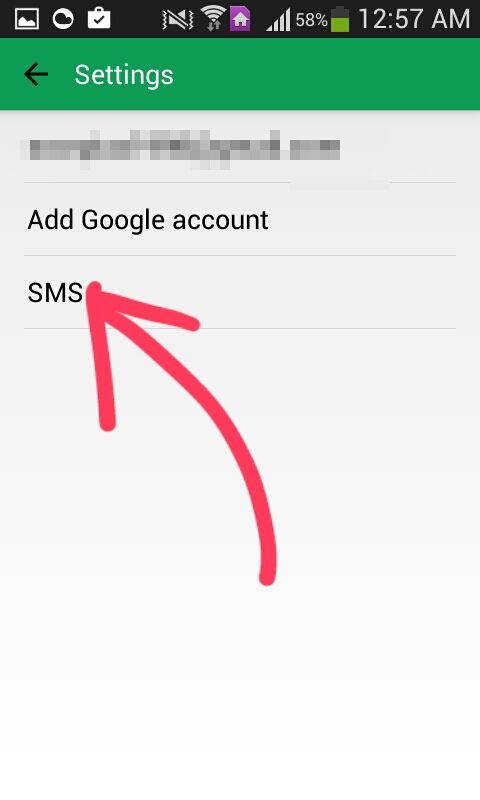

г) Выберите ‘смсВ меню настроек.

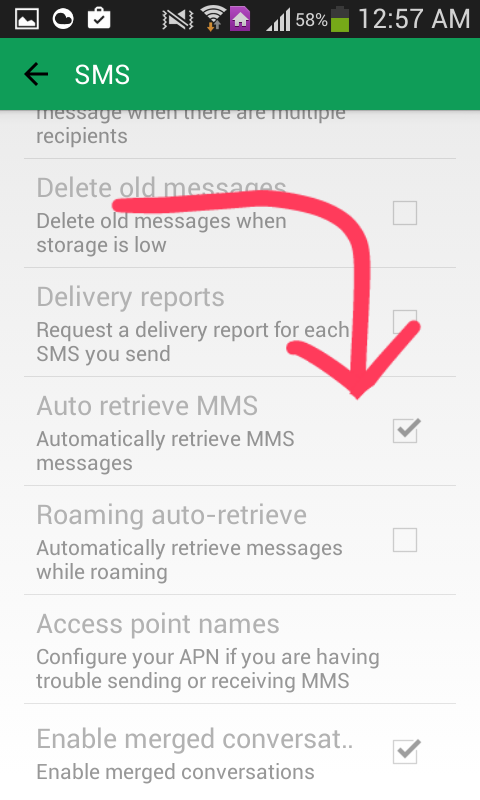

e) Прокрутите вниз, пока не найдете опцию «Автоматическое получение MMS».

f) Снимите флажок с «Автоматически получать MMS», отключив его и отозвав разрешение на устройство для загрузки мультимедиа из MMS-сообщений заранее. Отключение в приложении обмена сообщениями по умолчанию автоматической загрузки медиафайлов из MMS-сообщений будет активно устранять уязвимость Stagefright с любого устройства Android.

Большинство пользователей Android перешли на Hangouts в качестве стандартного приложения для обмена сообщениями. Однако не бойтесь тех, кто использует приложения, кроме Hangouts, для отправки и получения сообщений. Любой, кто использует приложение для обмена сообщениями, кроме Hangouts, должен защитить свое устройство от эксплойта Stagefright: перейти к настройкам приложения обмена сообщениями, найти настройки MMS, а также найти и отключить параметр «Автоматическое получение MMS».

![Snapseed сочетает в себе мощь и элегантность для великолепного редактирования изображений [Android]](https://helpexe.ru/wp-content/cache/thumb/01/32866cf09671201_150x95.png)