Угроза заражения вирусом очень реальна. Вездесущность невидимых сил, работающих для атаки на наши компьютеры, для кражи наших личных данных и совершения набегов на наши банковские счета, является постоянной величиной, но мы надеемся, что при правильном количестве технического

и немного удачи, все будет хорошо.

Тем не менее, несмотря на то, что антивирус и другое программное обеспечение безопасности являются передовыми, потенциальные злоумышленники продолжают находить новые, дьявольские векторы, способные нарушить работу вашей системы. Буткит является одним из них. Несмотря на то, что они не совсем новы на сцене вредоносного ПО, наблюдается их общий рост и определенное расширение их возможностей.

Давайте посмотрим, что такое буткит, рассмотрим вариант буткита, Nemesis, и рассмотрим, что вы можете сделать, чтобы остаться ясным

,

Что такое буткит?

Чтобы понять, что такое буткит, сначала объясним, откуда взялась терминология. Буткит — это разновидность руткита, типа вредоносного ПО, способного скрывать себя от вашей операционной системы и антивирусного программного обеспечения. Руткиты, как известно, трудно обнаружить и удалить. Каждый раз, когда вы запускаете свою систему, руткит будет предоставлять злоумышленнику непрерывный доступ на уровне root.

Руткит может быть установлен по ряду причин. Иногда руткит будет использоваться для установки большего количества вредоносных программ, иногда он будет использоваться для создания «зомби» компьютера внутри ботнета

он может использоваться для кражи ключей и паролей шифрования или комбинации этих и других векторов атак.

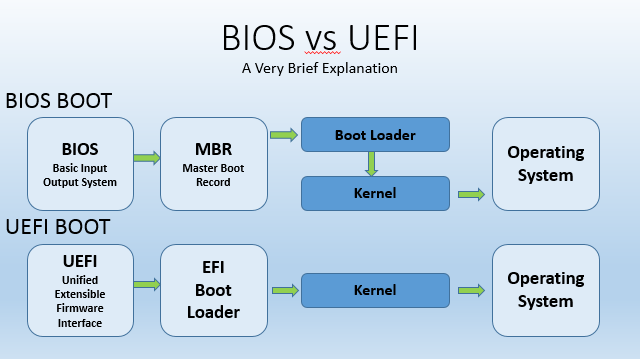

Руткиты на уровне загрузчика (bootkit) заменяют или изменяют законный загрузчик с помощью одного из его атакующих, воздействуя на основную загрузочную запись, объемную загрузочную запись или другие загрузочные сектора. Это означает, что заражение может быть загружено раньше операционной системы, и, таким образом, может подорвать любые программы обнаружения и уничтожения.

Их использование находится на подъеме, и эксперты по безопасности отметили ряд атак, направленных на денежные сервисы, из которых «Немезида» является одной из самых последних наблюдаемых вредоносных экосистем.

Немезида безопасности?

Нет, не фильм «Звездный путь», а особенно неприятный вариант буткита. Вредоносная экосистема Nemesis обладает широким набором возможностей для атак, включая передачу файлов, захват экрана, регистрацию нажатий клавиш, внедрение процессов, управление процессами и планирование задач. FireEye, компания по кибербезопасности, которая впервые обнаружила Nemesis, также указала, что вредоносная программа включает в себя комплексную систему поддержки бэкдора для ряда сетевых протоколов и каналов связи, позволяющую обеспечить более высокий уровень командования и контроля после установки.

В системе Windows главная загрузочная запись (MBR) хранит информацию, касающуюся диска, такую как количество и расположение разделов. MBR жизненно важен для процесса загрузки, содержит код, который находит активный основной раздел. Как только это найдено, управление передается в загрузочную запись тома (VBR), которая находится в первом секторе отдельного раздела.

Буткит Nemesis захватывает этот процесс. Вредоносная программа создает пользовательскую виртуальную файловую систему для хранения компонентов Nemesis в нераспределенном пространстве между разделами, угоняя исходный VBR, перезаписывая исходный код собственным, в системе, получившей название «BOOTRASH».

«Перед установкой установщик BOOTRASH собирает статистику о системе, включая версию и архитектуру операционной системы. Программа установки может развертывать 32-разрядные или 64-разрядные версии компонентов Nemesis в зависимости от архитектуры процессора системы. Установщик установит загрузочный комплект на любой жесткий диск с загрузочным разделом MBR, независимо от типа жесткого диска. Однако, если раздел использует архитектуру диска таблицы разделов GUID, в отличие от схемы разбиения MBR, вредоносная программа не будет продолжать процесс установки ».

Затем при каждом вызове раздела вредоносный код внедряет ожидающие компоненты Nemesis в Windows. В результате «место установки вредоносного ПО также означает, что оно будет сохраняться даже после переустановки операционной системы, которая считается наиболее эффективным способом уничтожения вредоносного ПО», оставляя тяжелую борьбу за чистую систему.

Как ни странно, экосистема вредоносных программ Nemesis действительно имеет свою функцию удаления. Это восстановит исходный загрузочный сектор и удалит вредоносное ПО из вашей системы, но только в том случае, если злоумышленникам потребуется удалить вредоносное ПО по собственному желанию.

UEFI Безопасная загрузка

Загрузочный комплект Nemesis сильно повлиял на финансовые организации, чтобы собрать данные и выкачать средства. Их использование не удивляет старшего инженера по техническому маркетингу Intel Брайана Ричардсона, который отмечает «MBR bootkits руткиты были вектором вирусной атаки со времен «Вставьте диск в A: и нажмите ENTER для продолжения». Он продолжил объяснять, что, хотя Nemesis, несомненно, является чрезвычайно опасным вредоносным ПО, оно может не так легко повлиять на вашу домашнюю систему.

Системы Windows, созданные за последние несколько лет, вероятно, будут отформатированы с использованием таблицы разделов GUID с базовой прошивкой на основе UEFI.

, Часть вредоносного ПО, создаваемая виртуальной файловой системой BOOTRASH, использует устаревшее прерывание диска, которого не будет при загрузке систем с UEFI, в то время как проверка подписи UEFI Secure Boot блокирует загрузочный комплект во время процесса загрузки.

Таким образом, те более новые системы, предустановленные с Windows 8 или Windows 10, вполне могут быть избавлены от этой угрозы, по крайней мере сейчас. Тем не менее, это иллюстрирует серьезную проблему с крупными компаниями, которые не могут обновить свое ИТ-оборудование. Те компании, которые все еще используют Windows 7 и во многих местах все еще используют Windows XP, подвергают себя и своих клиентов серьезной финансовой угрозе и угрозе данных

,

Яд, Средство

Руткиты — хитрые операторы. Мастера запутывания, они предназначены для управления системой как можно дольше, собирая как можно больше информации в течение этого времени. Компании-производители антивирусов и вредоносных программ приняли это к сведению, и теперь пользователям доступно несколько приложений для удаления руткитов.

:

- Malwarebytes Anti-Rootkit Beta

- Лаборатория Касперского TDSSKiller

- Avast aswMBR

- Bitdefender Anti-Rootkit

- GMER — расширенное приложение, требующее удаления вручную

Даже имея шанс на успешное удаление в продаже, многие эксперты по безопасности сходятся во мнении, что единственный способ быть на 99% уверенным в чистой системе — это полный формат диска, поэтому обязательно сохраняйте резервную копию своей системы!

Вы испытали руткит или даже буткит? Как вы очистили свою систему? Дайте нам знать ниже!