Знакомьтесь, Кайл и Стэн. Нет, я говорю не о дуэте с горшком из Саут-Парка, а о самой последней сети Malvertising из ада. Это гениально. Это пагубно. И это угрожает как пользователям Mac, так и Windows.

Вредоносная реклама является портом «вредоносного ПО» и «рекламы». Как это работает, просто. Во-первых, законные каналы интернет-рекламы используются для того, чтобы заставить браузеры загружать вредоносное программное обеспечение. Тревожно, жертвам даже не нужно быть на подозрительном веб-сайте. Эти злонамеренные объявления даже обслуживались через такие безобидные сайты, как Amazon.com, Apple.com и ads.yahoo.com.

Кайл и Стэн используют социальную инженерию для того, чтобы наполнить ваш компьютер нежелательными и неприятными вредоносными программами. Любопытно, как вы можете дать отпор? Читать дальше.

Как работает Атака

Атака зависит от ряда вещей. Первый — как-то убедить традиционную (и легитимную) рекламную сеть — такую как DoubleClick от Google — запустить рекламу, которая содержит вредоносный код. Хотя эта реклама не обнаруживается рекламной сетью, она затем перенаправляется на другие законные сайты, которые затем выполняются в браузере и перенаправляют пользователей на сайты, обслуживающие вредоносное программное обеспечение.

Вредоносная программа также определяет, какая операционная система и браузеры используются, проверяя строку пользовательского агента, которая содержит большое количество информации о конфигурации компьютера. Он содержит все, от разрешения экрана до плагинов, которые работают в браузере.

Как только вредоносная программа определила операционную систему пользователя, она принимает решение, куда перенаправить браузер. Пользователи Mac отправляются на сайты, которые обслуживают вредоносное ПО, специфичное для OS X и связанное как DMG, а пользователи Windows отправляются на сайты, которые обслуживают вредоносное ПО Windows в виде исполняемых файлов.

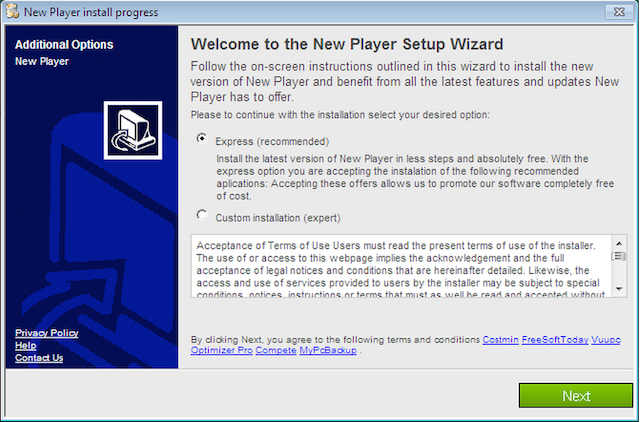

Ваш браузер автоматически загрузит вредоносное ПО. Сообщается, что это комплект легитимного программного обеспечения — обычно медиапроигрывателя — в дополнение к нескольким пакетам вредоносных программ и файлу конфигурации, специфичному для пользователя.

Как отмечается в блоге Cisco, в котором изначально упоминалось вредоносное ПО, в «Кайле и Стэне» интересно то, что он также атакует пользователей Mac. Это пользователи, которым традиционно не приходилось сталкиваться с рисками безопасности, присущими Microsoft Windows, и в результате они могут быть более уязвимы к социальному аспекту атаки.

Вредоносные программы, обслуживаемые Кайлом и Стэном, принципиально отличаются друг от друга тем, как они работают, и тем, как они удаляются для каждой целевой платформы. Любопытно? Читать дальше.

Вредоносное ПО Windows

Вредоносное ПО для Windows — это 32-разрядное приложение для Windows, написанное на C ++. После выполнения он устанавливает несколько вредоносных программ, а также NewPlayer. Это замаскировано под медиаплеер, который является законным аспектом, который маскирует другую, менее чем законную деятельность. А именно, он захватывает Internet Explorer, Google Chrome и Firefox, обслуживает нежелательные сообщения и всплывающие окна, а также захватывает поисковый трафик.

Вредоносное ПО для Windows, обслуживаемое Кайлом и Стэном, запутывает свою деятельность чем-то, называемым Dynamic Forking. Это работает путем захвата законных процессов и заменяет их другими действиями. Это позволяет вредоносным программам обходить функции безопасности Windows и позволяет устанавливать новые вредоносные программы без каких-либо подозрений. Более подробное объяснение того, как это работает, можно найти в блоге Cisco.

Dynamic Forking невероятно сложно смягчить против. Это также показывает крайний уровень сложности этой конкретной вредоносной программы. Но как насчет удаления этого? Что ж, избавление от NewPlayer — это хорошо документированный, хорошо понятный процесс. Однако, как упоминалось ранее, это устанавливает (и может устанавливать) другие произвольные пакеты. В результате рекомендуется установить обновленную и текущую антивирусную установку. Это полностью задокументировано в нашем Руководстве по удалению вредоносных программ.

Mac Malware

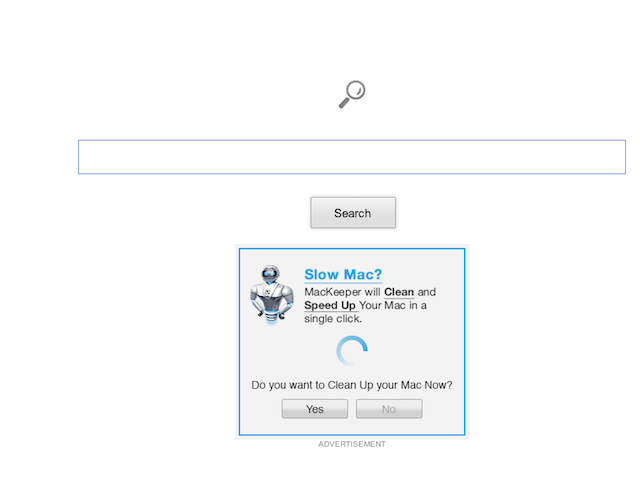

Но как насчет вредоносных программ для Mac? Когда Mac посещает сайт с рекламой Кайла и Стэна, DMG автоматически загружается. Внутри находится копия MPlayerX, законного медиаплеера, который был рассмотрен в прошлом году моим коллегой Дейвом Леклером.

Это связано с двумя менее законными частями вредоносного ПО. Оба являются угонщиками браузера: Conduit и VSearch. Conduit имеет видимость законности — он создан реальной компанией с сотрудниками, офисами и почтовыми адресами — и пользователь имеет возможность отказаться от установки этого конкретного угонщика браузера. Однако для VSearch такой возможности нет.

Поведение VSearch соответствует большинству угонщиков браузера. Поисковый трафик перенаправляется через их собственные порталы, на которые распространяются их собственные объявления, и всплывающие окна периодически запускаются. Это раздражает и навязчиво. И что еще более важно, это угроза вашей конфиденциальности. VSearch также запускается во время выполнения, так как модуль запуска добавляется в launchctl после установки.

Удаление это относительно легко, хотя. Просто бросьте следующие предметы в корзину:

/Library/Application Support/VSearch /Library/LaunchAgents/com.vsearch.agent.plist /Library/LaunchDaemons/com.vsearch.daemon.plist /Library/LaunchDaemons/com.vsearch.helper.plist /Library/LaunchDaemons/Jack.plist /Library/PrivilegedHelperTools/Jack /System/Library/Frameworks/VSearch.framework

Что ты можешь сделать?

Победить Кайла и Стэна легко. Вам просто нужно быть невероятно бдительным. Ваш компьютер автоматически загрузил исполняемый файл, который вы не ожидали? Это выглядит подозрительно? Вы были перенаправлены на страницу загрузки программы, с которой вы не знакомы? Это все причины для беспокойства.

Я также призываю вас иметь в своей системе современный обновленный антивирус. Это также относится к пользователям Mac. Мне очень нравится антивирус Sophos OS X.

Тебя поразили Кайл и Стэн? Дайте мне знать об этом. Поле для комментариев ниже.

Кредит изображения: Cisco