Содержание

Так много для нового года, означающего новое начало. 2017 год принес нам уязвимости безопасности, такие как WannaCry Ransomware

и взломать Equifax

, но в начале 2018 года ситуация не стала намного лучше.

Мы только что закончили приветствовать в новом году, когда очередная бомба безопасности попала в заголовки новостей. И это был не только один недостаток, а два. Прозвище расплавление а также привидение, уязвимости происходят из компьютерных микропроцессоров. С точки зрения серьезности и количества людей, которые могут быть затронуты, эксперты сравнили их с ошибкой Heartbleed 2014 года.

Ошибки могут атаковать все настольные операционные системы, но в этой статье мы сосредоточимся только на Windows. Давайте подробнее рассмотрим, как работают уязвимости и как вы можете определить, повлияли ли они на вас.

Обвал и призрак: пристальный взгляд

Прежде чем мы объясним, как обнаружить две ошибки в вашей собственной системе, давайте уделим немного времени, чтобы полностью понять, что такое две уязвимости и как они работают.

Одна и та же группа исследователей безопасности отвечала за поиск обеих проблем. На элементарном уровне они являются недостатками в архитектуре процессора (то есть транзисторы, логические блоки и другие крошечные компоненты, которые работают вместе, чтобы заставить процессор работать).

Недостаток позволяет потенциальному хакеру раскрыть практически любые данные, которые обрабатывает компьютер. Это включает пароли, зашифрованные сообщения, личную информацию и все остальное, что вы можете придумать.

расплавление влияет только на процессоры Intel. К сожалению, эта ошибка присутствует с 2011 года. Она использует часть процесса неупорядоченного выполнения (OOOE) для изменения состояния кэша ЦП. Затем он может сбросить содержимое памяти, когда он обычно будет недоступен.

привидение может атаковать процессоры Intel, AMD и ARM, а также может влиять на телефоны, планшеты и интеллектуальные устройства. Он использует спекулятивное выполнение процессора и предсказание ветвлений в сочетании с атаками на кэш, чтобы обманным путем заставить приложения раскрывать информацию, которая должна быть скрыта в защищенной области памяти.

Призрачные атаки необходимо настраивать для каждой машины, что означает, что их сложнее выполнять. Однако, поскольку он основан на устоявшейся в отрасли практике, его также сложнее исправить.

Ваш ПК с Windows 10 подвержен влиянию Meltdown?

К счастью, Microsoft опубликовала удобный скрипт PowerShell

что вы можете запустить в своей системе. Следуйте инструкциям ниже, и вы можете установить и активировать дополнительный модуль в вашей системе. Результаты покажут, нужно ли вам предпринимать дальнейшие шаги.

Сначала запустите PowerShell от имени администратора: нажмите Клавиша Windows + Q или откройте Стартовое меню, тип PowerShell, щелкните правой кнопкой мыши первый результат (Windows PowerShell, настольное приложение) и выберите Запустить от имени администратора.

После загрузки PowerShell выполните следующие действия, чтобы выяснить, влияет ли Meltdown на ваш компьютер. Обратите внимание, что вы можете копировать и вставлять команды в PowerShell.

- Войти Install-Module SpeculationControl и нажмите Войти запустить команду.

- Подтвердите запрос поставщика NuGet, введя Y для да и удара Войти.

- Сделайте то же самое для приглашения «Ненадежное хранилище».

- Далее введите Set-ExecutionPolicy $ SaveExecutionPolicy -Scope Currentuser и нажмите Войти

- После завершения установки введите Импорт-Модуль SpeculationControl и нажмите Войти.

- Наконец, введите Get-SpeculationControlSettings и ударил Войти.

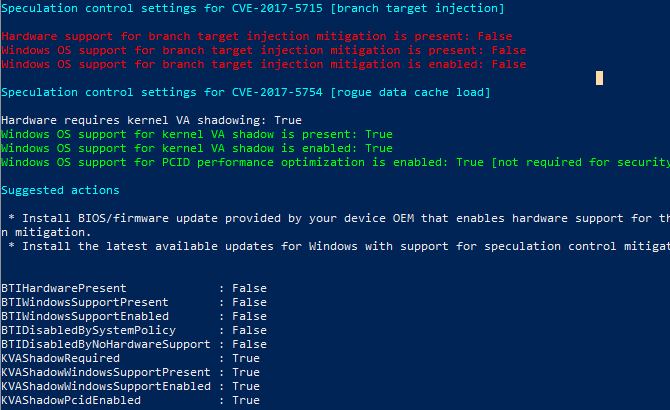

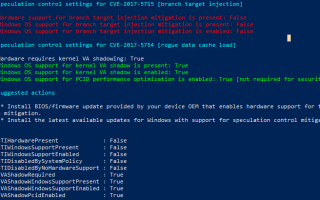

После того, как вы выполнили эти команды, проверьте выходной результат для результатов — это будет либо Правда или же Ложь.

Если вы видите только Правда сообщения, поздравления, вы защищены и не нужно предпринимать никаких дальнейших действий. Если Ложь всплывает, ваша система уязвима, и вам нужно предпринять дальнейшие действия. Обязательно обратите внимание на Предлагаемые действия показано в результатах. Как показано на скриншоте выше, наш тестовый компьютер требует обновления BIOS / прошивки, но при этом должен установить исправление, предоставляемое через Центр обновления Windows.

Как вы можете защитить себя от обвала?

К чести компании, Microsoft изначально быстро выпустила патч для Meltdown. Вы можете найти его с помощью инструмента Windows Update (Настройки> Обновление Безопасность> Центр обновления Windows> Проверка обновлений). Вам необходимо скачать и установить патч KB4056892 для Windows build 16299.

Тревожно, патч несовместим с некоторыми антивирусами. Это работает только в том случае, если ISV вашего программного обеспечения безопасности обновил РАЗРЕШИТЬ РЕГКИ в реестре Windows.

Обратите внимание на эту ветку. AV, которые не устанавливают ключ reg совместимости # meltdown / # specter (независимо от того, является ли AV поврежденным, устаревшим, не существует и т. Д.), Просто не получат патчи meltdown / specter. Они не будут получать / какие-либо / обновления, сейчас или в будущем. https://t.co/TykpphaxWL

— Дэвид Лонгенекер (@dnlongen) 8 января 2018 года

Вы также должны обновить свой браузер. Google исправил Meltdown в Chrome 64, а Mozilla обновила Firefox до версии 57 (Quantum). Microsoft даже исправила последнюю версию Edge. Узнайте у разработчика своего браузера, используете ли вы не основное приложение.

Наконец, вам нужно обновить BIOS вашей системы

и прошивка. Некоторые производители компьютеров включают приложение в Windows, чтобы вы могли быстро проверить наличие таких обновлений. Если производитель вашего ПК его не поставлял или удалил, вы сможете найти обновления на веб-сайте компании.

Как вы можете защитить себя от призрака?

Расплавление — это более непосредственная угроза, которую хакерам легче использовать из двух ошибок. Тем не менее, Spectre сложнее исправить.

Из-за того, как работает Spectre, его исправление потребует от компаний полного изменения дизайна процессоров. Этот процесс может занять годы, и могут пройти десятилетия, пока текущая итерация процессоров не будет полностью запущена.

Но это не значит, что Intel не пыталась предложить своим клиентам способы защитить себя. К сожалению, ответ был бесполезным.

В середине января Intel выпустила патч Spectre. Сразу же пользователи Windows начали жаловаться, что патч был глючным; это заставляло их компьютеры случайным образом перезагружаться в неожиданные моменты времени. Ответ Intel состоял в том, чтобы выпустить второй патч. Это не решило проблему; проблемы с перезагрузкой продолжались.

На данный момент миллионы пользователей установили патч. Intel порекомендовала клиентам не загружать ни одно исправление, пока оно не решит проблему. Но была проблема для пользователей Windows. Патч Intel доставлялся через приложение Windows Update. Пользователи продолжали невольно устанавливать его; в конце концов, мы все знаем, насколько непрозрачен текущий процесс обновления Windows

является.

Хотя случайные перезагрузки, безусловно, раздражают, наиболее тревожной частью глючного патча была возможность потери данных. По словам Intel, «это вызвало более высокие, чем ожидалось, перезагрузки и другое непредсказуемое поведение системы […], которое может привести к потере или повреждению данных».

Перенесемся в конец января, и Microsoft была вынуждена вмешаться. Компания сделала весьма необычный шаг. Оно выпустило внешнее обновление безопасности для Windows 7, 8.1 и 10, которое полностью отключает патч Intel.

Как установить Microsoft Fix

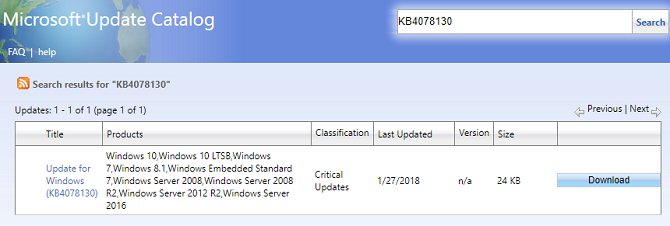

К сожалению, новый патч не будет доступен через приложение Windows Update. Вам придется установить его вручную.

Для начала перейдите в каталог Центра обновления Майкрософт. Вам нужно найти Обновление для Windows (KB4078130). Когда вы будете готовы, нажмите на Скачать.

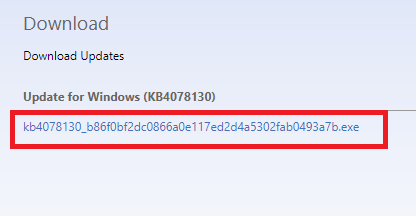

Далее нажмите на [строка текста] .EXE файл.

Файл крошечный и займет всего пару секунд для загрузки. После завершения загрузки дважды щелкните файл EXE и следуйте инструкциям на экране.

Итак, что насчет будущего? Если вы следили за этим, вы поняли, что затронутые пользователи вернулись туда, откуда они начали: незащищенные и незащищенные.

Надеемся, что Intel выпустит более удачный патч в ближайшие недели. А пока вам придется сидеть сложа руки.

Беспокойство и Призраки Тебя Тревожат?

Понятно чувствовать себя взволнованным. В конце концов, наши компьютеры в буквальном смысле содержат ключи к нашей жизни.

Но также важно утешать факты. Вы вряд ли станете жертвой атаки Призрака. Время и усилия, которые хакер должен потратить на неопределенное возвращение, делают вас непривлекательным.

А крупные технологические компании знают об этих двух проблемах с середины 2017 года. У них было достаточно времени, чтобы подготовить исправления и ответить наилучшим образом.

Несмотря на факты, вас беспокоят угрозы Meltdown и Spectre? Вы можете сообщить нам свои мысли и мнения в разделе комментариев ниже.

![Free Image Resizer — простой способ изменить размер изображения [Windows]](https://helpexe.ru/wp-content/cache/thumb/c5/45701f9cf572cc5_150x95.png)