Ваши посты в Твиттере могут сказать мне, где вы живете.

Если вы все еще думаете, что шумиха вокруг конфиденциальности в Интернете — это шутка, возможно, это потрясет ваши чувства. Мы уже установили, что вы не можете быть анонимным в Интернете

И все же некоторые продолжают верить в обратное. Да, вы по-прежнему уязвимы, даже если вы осторожны с тем, что вы делитесь

особенно если вы в твиттере.

Есть бесплатный скрипт под названием Tinfoleak который может получить тревожное количество информации о любом пользователе Twitter, основываясь на его профиле и его твиттах. Позвольте мне показать вам, как это работает.

Настройка Tinfoleak

Tinfoleak — это не более чем одиночный скрипт на Python, делающий его доступным практически во всех системах. Вам не нужно изучать программирование на Python

использовать его, но знание языка может помочь, если вы намереваетесь каким-либо образом изменить скрипт.

Примечание. Насколько я могу судить, Tinfoleak не имеет явной лицензии под какой-либо конкретной лицензией с открытым исходным кодом.

, Если вы знаете, какую лицензию он использует, сообщите нам.

Для начала вам нужно скачать и установить Python. Вы можете найти инструкции для конкретной платформы на самом сайте Python.

Обязательно установите Python 2.7, так как Python 3.x еще не поддерживается Tweepy, библиотекой Python, которая нам также необходима.

Затем вам нужно скачать и установить Tweepy, который позволяет сценариям Python легко взаимодействовать с API Twitter. Вам не нужно знать, как использовать Tweepy; просто установите его, прежде чем продолжить.

Инструкции для этого можно найти на странице проекта Tweepy.

Наконец, вы захотите взять сам Tinfoleak. Загрузите его здесь, распакуйте с помощью программы, такой как 7-Zip

и положите его куда угодно — даже прямо на рабочий стол. Изменить tinfoleak.py файл, используя ваш текстовый редактор по вашему выбору и заполните свои учетные данные Twitter Dev OAuth.

Что я нашел с помощью Tinfoleak

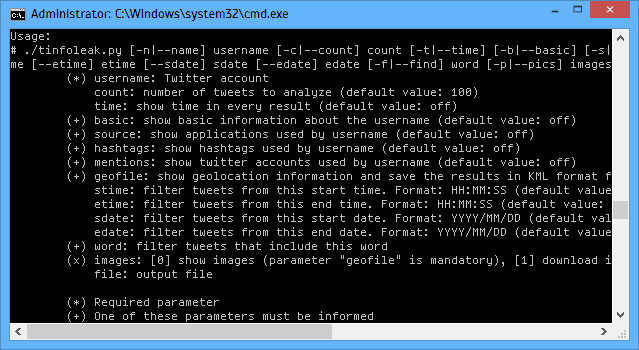

Теперь, когда Tinfoleak настроен и готов к работе, давайте посмотрим, что может сделать этот плохой мальчик. В командной строке я просто перехожу к сценарию и запускаю:

python ./tinfoleak.py

Нам представлено множество опций параметров, которые мы можем использовать, чтобы заставить Tinfoleak делать то, что мы хотим. Поначалу это немного сбивает с толку, так что давайте просто пробежимся по этому вопросу, приведя несколько быстрых примеров от моего имени, @carbonduck.

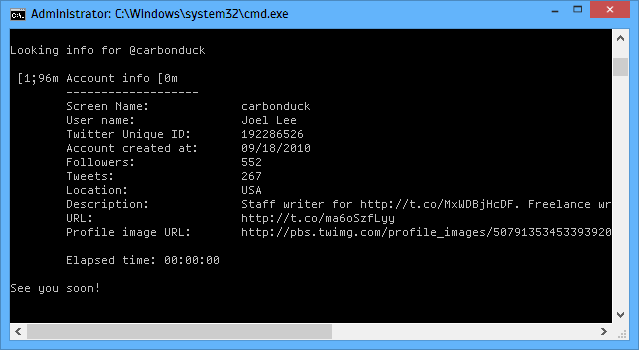

python ./tinfoleak.py -n carbonduck -b

-N Параметр указывает, какую учетную запись Twitter мы хотим исследовать. carbonduck в этом случае. Следующие -б параметр означает, что мы заинтересованы только в основной Детали учетной записи.

Сразу же мы можем увидеть некоторые изящные вещи — например, дату создания моей учетной записи и общее количество твитов и подписчиков — но пока что ничего интересного.

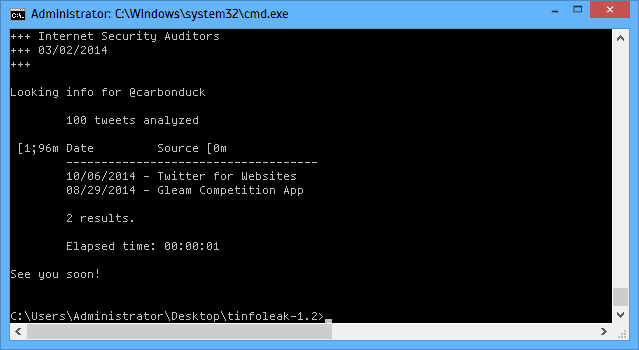

python ./tinfoleak.py -n carbonduck -s

-s Параметр используется для просмотра приложений Twitter, используемых учетной записью. Я не большой пользователь приложения, поэтому результаты скучны, но я уверен, что есть несколько сценариев, в которых может быть интересно или полезно взглянуть на чьи-то приложения в Twitter.

Что еще мы можем сделать?

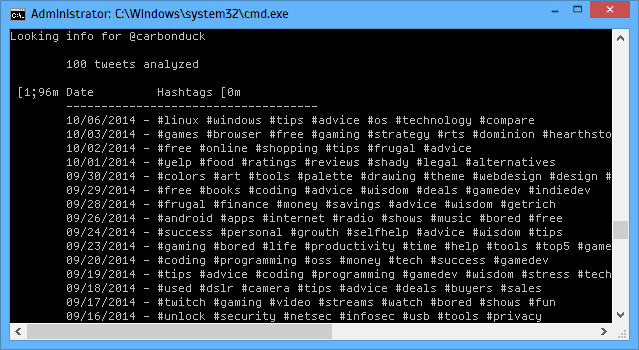

python ./tinfoleak.py -n carbonduck -h

Вот краткое изложение всех хэштегов, которые я использовал, которые можно получить с помощью -час параметр. Исходя из этого, вы могли бы обвинить меня в использовании тактики дробовика для создания слишком большого количества хэштегов

за твит и ты будешь прав. Ты поймал меня.

Трудно придумать сценарий, в котором зная, что чей-то выбор хэштегов может быть использован против него вредоносным способом, но он позволяет быстро взглянуть на его психику и темы, представляющие интерес.

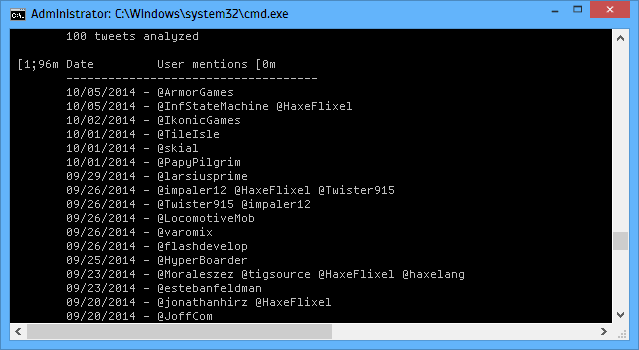

python ./tinfoleak.py -n carbonduck -m

-м Параметр позволяет вытащить каждое упоминание, сделанное пользователем. С кем они разговаривают и как часто они разговаривают с ними? Вот как вы можете узнать.

Опять же, пока что все это не слишком гнусно, особенно если учесть, что вся эта информация уже общедоступна только благодаря просмотру в Твиттере, но немного тревожно, что ее можно сделать доступной всего за несколько секунд, не так ли?

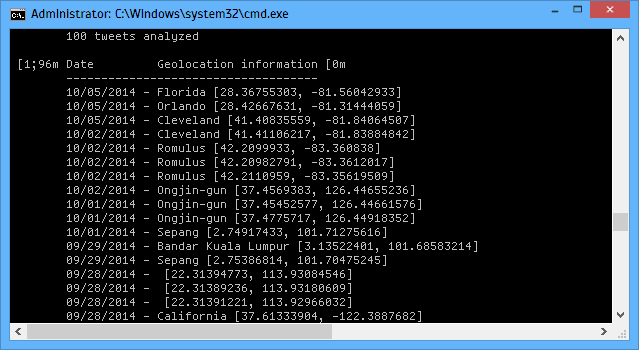

python ./tinfoleak.py -n carbonduck -g

Наконец, мы добрались до самого интересного аспекта Tinfoleak: -г параметр, который захватывает данные о геолокации на основе функции Twitter с местоположением при публикации твитов.

Если вы не знали, Twitter позволяет добавить ваше местоположение в ваши твиты. В зависимости от настроек вашей учетной записи и клиента Twitter

вы используете, ваши твиты могут включать в себя что угодно, от информации о городе и штате до точных координат широты и долготы (что вы можете увидеть на скриншоте выше).

Если вы находитесь дома и наивно публикуете свое местоположение с помощью твитов, кто-то вполне может посмотреть ваши координаты и узнать, где вы живете. Жуткий.

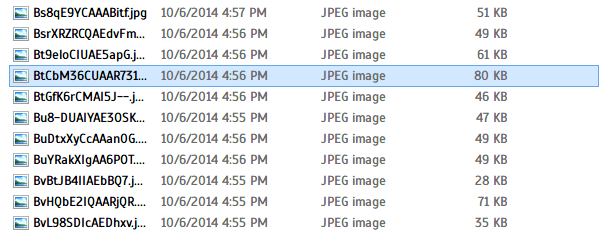

python ./tinfoleak.py -n carbonduck -p 1

Вот еще одна интересная особенность, которая имеет некоторые пугающие последствия. -п Параметр позволяет процедурно загружать каждое изображение, которое появляется в истории твитов пользователя.

Это должен быть красный флаг для тех из вас, кто загружает много фотографий в Twitter. Как бы вы себя чувствовали, если бы кто-то мог без усилий загрузить каждый из них без вашего ведома? Опять же, это не так, как раньше, но «без усилий» — ключевое слово здесь.

python ./tinfoleak.py -n carbonduck -t

python ./tinfoleak.py -n carbonduck -c 1000

python ./tinfoleak.py -n carbonduck -f слово

python ./tinfoleak.py -n carbonduck — дата ГГГГ / ММ / ДД

python ./tinfoleak.py -n carbonduck — дата ГГГГ / ММ / ДД

python ./tinfoleak.py -n carbonduck — время ЧЧ: ММ: СС

python ./tinfoleak.py -n carbonduck — время ЧЧ: ММ: СС

Вот некоторые дополнительные опции и фильтры, которые вы можете использовать, чтобы сузить твиты, которые исследуются Tinfoleak:

- -T включает временные метки в выводе результатов.

- -с указывает, сколько твитов вы хотите найти. По умолчанию 100.

- -е поиск только в тех твитах, которые содержат слово.

- -sdate указывает дату начала поиска в твитах.

- -edate указывает дату окончания поиска в твитах.

- -stime указывает время начала поиска по твитам.

- -etime указывает время окончания поиска по твитам.

Защищаемся от тинфола

«Проблема» с Tinfoleak заключается в том, что это совершенно законный инструмент. Все, что он делает — это использует API Twitter для быстрого извлечения данных, которые уже доступны для общественности. Единственная реальная защита — деактивировать вашу учетную запись Twitter, хотя сами ваши данные будут доступны в течение 30 дней.

В противном случае ваши варианты защиты несколько ограничены.

Самое главное, чтобы отказаться от твитов на основе местоположения:

- Зайдите в настройки Twitter.

- Нажмите на Безопасность и конфиденциальность.

- Снимите флажок «Добавить местоположение в мои твиты».

- Нажмите «Удалить всю информацию о местоположении».

Чтобы удалить картинки, вам нужно удалить твиты, содержащие эти картинки. Для этого вы, вероятно, захотите использовать службу, которая процедурно удаляет твиты, а не просматривает их вручную.

Или, если вы хотите пойти до крайности, вы можете уничтожить свою личность онлайн

вместо.

Как вы думаете? Тебя беспокоит такой глубокий доступ к твоим прошлым твитам или ты не о чем беспокоишься? Поделитесь своими мыслями с нами, разместив комментарий ниже.