Когда Эдвард Сноуден слил настоящую сокровищницу документов журналистам-хранителям Гленну Гринвальду и Лоре Пойтрас, никто не мог предсказать, какое влияние его откровения окажет на мир. В частности, откровения Сноудена

оказал глубокое и существенное влияние на криптовалюту по двум важным причинам.

Во-первых, впервые за всю историю стало известно о глубине правительственного надзора за Интернетом, особенно со стороны британских и американских служб безопасности. Последствием этого стало то, что потребители во все большем количестве стали искать шифрование для защиты своей конфиденциальности.

Второй была катастрофическая потеря общественного доверия к проприетарным корпоративным пакетам шифрования. Это было главным образом результатом открытия, что Американское агентство национальной безопасности заплатило RSA 10 миллионов долларов за компрометацию их флагманского программного обеспечения для шифрования.

Эти два фактора привели к феноменальному всплеску интереса к шифрованию с открытым исходным кодом, как со стороны потребителей, так и опытных пользователей.

Проблема в том, что шифрование сообщений

никогда не был особенно простым. Наука за безопасное шифрование

Это нелепо сложно, и большинство пакетов шифрования не особенно удобны для пользователя. В результате они действительно не проникли в сферу потребления каким-либо значимым образом.

До сих пор. Познакомьтесь с Keybase.io.

Итак, что же это за ключ?

Основанная Максом Кроном и Крисом Койном, которые ранее основали OK Cupid, Sparknotes и TheSpark, в настоящее время она доступна только в закрытой альфа-версии. Он позиционируется как «публичный каталог публично проверяемых публичных ключей». Для удобства все в паре с уникальными именами пользователей ».

Keybase, созданная на основе почтенного и закаленного в битве GNU Privacy Guard, позволяет пользователям легко шифровать, дешифровать и обмениваться сообщениями в рамках проверенного и проверенного стандарта шифрования. Кроме того, все открытые ключи привязаны к учетным записям пользователей на веб-сайтах Keybase, в дополнение к учетным записям Twitter и Github.

Сообщения могут быть зашифрованы с помощью относительно интуитивно понятного приложения командной строки на основе Node.js или через веб-сайт Keybase. Как это работает? Ну, немного так.

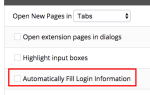

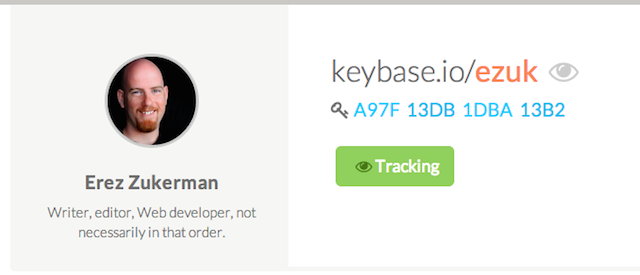

Во-первых, вам нужно отследить пользователя, с которым вы общаетесь. Здесь я слежу за редактором Android MakeUseOf, Эрезом Цукерманом. Привет, Эрез!

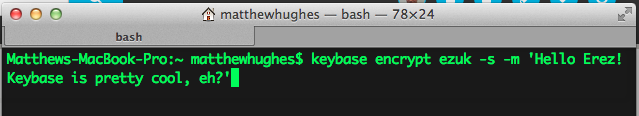

Затем откройте окно терминала и введите следующее.

шифрование базы ключей ezuk -s -m y Эй, Эрез! Keybase довольно круто, а?

Итак, что же делают флаги «-s» и «-m»? Проще говоря, «-s» означает, что вы «подписываете» свое сообщение, добавляя дополнительный уровень аутентификации, чтобы показать, что вы были исходным отправителем. «-M» означает, что все, что следует, будет сообщением, которое я отправлю Эрезу.

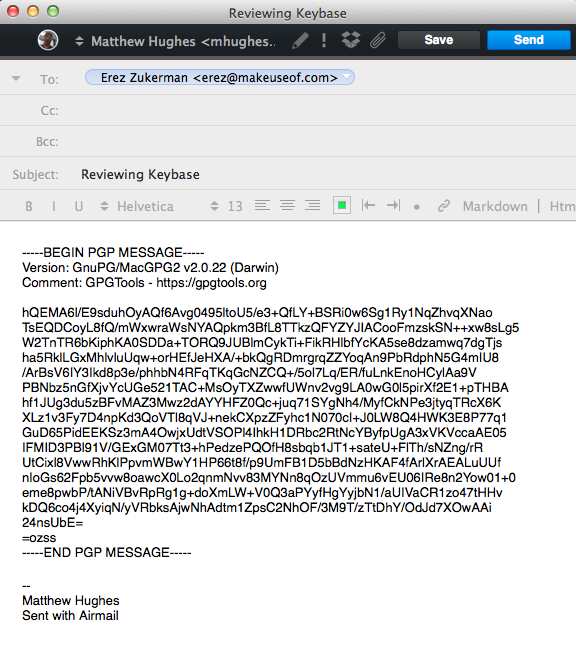

Затем я копирую вывод в электронное письмо, которое затем отправляю в Эрез, где он затем расшифровывает его с помощью следующей команды.

база данных расшифровывает -m «сообщение»

Но вы упомянули сайт?

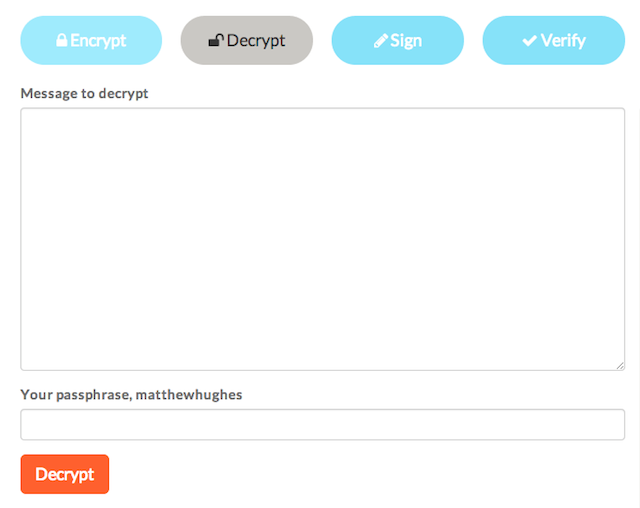

Я сильно ударился о приложении командной строки Keybase, которое я считаю впечатляющим, отточенным продуктом. Но я также упомянул, что также можно использовать веб-сайт Keybase для шифрования и дешифрования сообщений.

Для этого сначала необходимо загрузить свой закрытый ключ на их серверы. Это ключ, который является уникальным для вас, и позволяет шифровать и дешифровать сообщения. Как следует из названия, это то, что вам нужно держать абсолютно секретно на 100%.

Если ваш личный ключ утерян, то становится возможным декодировать любые ранее зашифрованные сообщения. Keybase заверяет пользователей, что любые личные ключи, хранящиеся на их серверах, хранятся в защищенном режиме. Несмотря на это, я не рад, что Keybase в первую очередь просит своих пользователей отказаться от своих закрытых ключей. У Эреза Цукермана есть некоторые мысли по этому поводу:

@matthewhughes Только что получил мой аккаунт Keybase. Выглядит хорошо, но я действительно надеюсь, что вы не загрузили свой закрытый ключ, «криптографию на стороне клиента» или нет!

— Эрез Цукерман (@the_ezuk) 8 марта 2014 г.

@matthewhughes И я не могу сказать, что я думаю, что это здорово, что они поощряют людей загружать свои закрытые ключи — ни одна крипто-служба не должна спрашивать вас

— Эрез Цукерман (@the_ezuk) 8 марта 2014 г.

Хотя я не сомневаюсь в компетенции команды разработчиков Keybase, мне интересно, что произойдет, если они будут вызваны в суд за закрытые ключи, которые были отправлены их пользователями. Я обеспокоен тем, что произойдет, если они столкнутся с серьезным нарушением правил безопасности. В результате я не могу рекомендовать вам использовать веб-приложение Keybase с чистой совестью.

Заключение

Я предсказываю, что в ближайшие месяцы Keybase столкнется с огромным количеством проблем. Они будут варьироваться от защиты пользователей от вторжения правительства до дальнейшего упрощения их платформы до точки, где шифрование становится доступным, не требуя, чтобы пользователи предоставляли свои закрытые ключи.

Несмотря на это, в настоящее время Keybase является надежным продуктом, и я рекомендую его от всей души. Я в восторге от приложения командной строки, которое легко установить, легко использовать и не требует от пользователя предоставления своих важных закрытых ключей.

Но что вы думаете? Оставьте мне комментарий ниже и дайте мне знать, что вы думаете.