Когда речь заходит о том, как хакеры и распространители вредоносного ПО получают доступ к вашему компьютеру, о некоторых вещах часто говорят: социальная инженерия

SQL инъекция

, DDoS-атаки

, и так далее. Но одна атака, о которой не говорят так много, такая же гнусная, как и другие, ClickJacking.

Джекджинг трудно обнаружить, он может затронуть практически любого и распространяется на самые разные операционные системы и приложения. Вот что вам нужно знать о клик-джакерстве, в том числе о том, что это такое, где вы его увидите и как защитить себя от этого.

Что такое Clickjacking?

Как вы, наверное, поняли из названия, клик-джеккинг — это процесс перехвата щелчка пользователя на компьютере (его также можно использовать для перехвата нажатий клавиш, но «угон клавиш» гораздо сложнее сказать). Есть несколько способов, которыми этот процесс может иметь место, но у всех них есть одна общая черта: пользователь думает, что он нажимает на одну вещь, а в действительности он нажимает на что-то другое.

Многие атаки, связанные с кликбэком, включают в себя прозрачный пользовательский интерфейс, размещенный поверх другого интерфейса, который пользователь ожидает увидеть (именно поэтому «перенаправление интерфейса» — это другое название этого метода). Затем, когда этот пользователь думает, что он нажимает на что-то, он фактически нажимает на что-то еще, что он не может видеть. Вы можете подумать, что вы нажимаете на ссылку, которая подпишет вас на крутой бюллетень

например, когда вы нажимаете кнопку, которая дает киберпреступному доступ к вашей учетной записи электронной почты.

Другой тип атаки изменяет фактическую позицию курсора пользователя, но оставляет отображение нетронутым, так что курсор выглядит так, как будто он находится в одном месте, но фактически находится в другом. Звучит так, будто это будет большим раздражением, но его можно использовать, чтобы заставить людей нажимать на вещи, которые выдают конфиденциальную информацию.

,

Некоторые другие творческие атаки также попадают под эгиду клик-джеккинга. Например, недавняя атака использовала вредоносное ПО для перенаправления поисковых запросов пользователей в Bing, Google и Yahoo на настраиваемые (и мошеннические) страницы результатов, которые были заполнены рекламой на основе Google-AdSense. Пользователи нажимали на объявления, думая, что они являются законными результатами поиска, а злоумышленникам платят.

Некоторые люди даже включают атаки типа социальной инженерии в клик-джеккинг; например, еще в 2009 году в Твиттере шел твит с надписью «Не нажимай» и со ссылкой. Всякий раз, когда кто-то нажимает на ссылку, то же самое происходит в Твиттере с его аккаунта. Подобные техники

были использованы для распространения прибыльных ссылок на Facebook.

Однако Clickjacking не ограничивается веб-сайтами и приложениями, в которых пользователи используют мышь; это также может произойти на мобильных устройствах. Одним из недавних примеров является Android.Lockdroid.E, часть вымогателей Android

в котором использовались клик-джеккинг (или «сенсорный джек-джек», если вы предпочитаете), чтобы получить права администратора на целевое устройство. И недавно мы слышали об уязвимости Accessibility Clickjacking на Android

смартфоны и планшеты.

Что вы можете сделать, чтобы предотвратить кликбэк

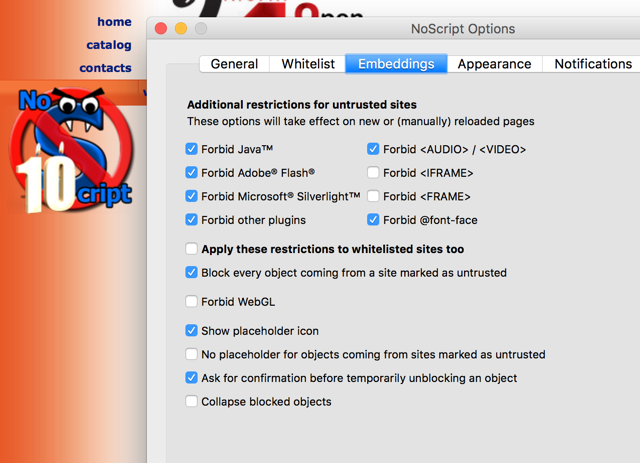

К сожалению, вы не можете сделать многое, чтобы предотвратить кликбэк, если вы не являетесь администратором сайта. Безусловно, наиболее рекомендуемый метод защиты себя во время просмотра — это использование NoScript, надстройки Firefox, которая предотвращает загрузку сценариев без особой авторизации с вашей стороны. В NoScript есть некоторые функции, специально предназначенные для защиты от кликбека, и он действительно хорош при обнаружении сценариев, которые создают прозрачные наложения на веб-сайтах.

Любые подобные расширения, которые вы можете использовать для предотвращения загрузки скриптов или приложений

также обеспечит некоторую защиту.

Однако лучшая защита от кликджекинга должна исходить от администраторов сайта. Многие из защит являются довольно техническими, и если вы хотите выяснить, как именно их реализовать, я рекомендую ознакомиться с Шпаргалкой по защите от Clickjacking от OWASP.

Один из лучших способов предотвращения кликджекинга на вашем сайте — это включить HTTP-заголовок x-frame-options, который предотвращает загрузку содержимого вашего сайта во фрейм (тег) или iframe (