В Linux существует множество мер безопасности, предназначенных для защиты вашей системы от угроз, а иногда (по общему признанию) нашей собственной глупости. Существует три основных функции, которые существуют для ограничения и предоставления доступа по мере необходимости: права доступа к файлам, право собственности на файл и учетная запись пользователя root.

Несмотря на широкую известность как учетная запись суперпользователя, SU фактически ссылается на замещающего пользователя и дает компьютеру команду выполнять команды с правами доступа к файлу другого пользователя, по умолчанию корневой учетной записи. Этот ярлык является мощным инструментом, который может быть очень полезен при правильном использовании или абсолютно разрушительным, если используется безрассудно.

Сегодня мы собираемся углубиться в подробности о SU и о том, почему вы должны нести ответственность при его использовании.

Учетные записи администратора

Все основные операционные системы имеют концепцию учетной записи администратора, предлагая повышенные привилегии по сравнению с «обычными» учетными записями пользователей. Обычные пользователи имеют доступ к своим собственным файлам, но не к файлам других пользователей, и имеют доступ только для чтения к системным файлам, чтобы они могли запускать установленные приложения.

Администраторы, с другой стороны, могут изменять системные файлы, включая установку новых или обновленных приложений, и могут (обычно) просматривать файлы других пользователей.

Достаточно просто, верно? Конечно, концепции довольно легко понять, но это имеет более серьезные последствия, чем просто. Администраторы, которые предположительно знают больше о том, что они делают, могут вносить более серьезные изменения в систему, не нарушая или не пропуская конфиденциальные данные. Обычные пользователи без этих разрешений не могут выполнять эти задачи, поэтому существует небольшая вероятность того, что эти пользователи сломают систему.

На большинстве систем с одним пользователем этот пользователь часто является администратором и может делать со своим компьютером все, что он хочет. Это иерархическая структура, поэтому третьим лицам не нужно присутствовать в качестве администратора. Однако всякий раз, когда пользователи имеют доступ к этим системным привилегиям, они склонны использовать их вслепую, просто принимая запросы о правах администратора, не продумывая их.

Учетная запись Super User в Linux

Linux использует другой подход к обработке этих административных привилегий. Вместо того чтобы назначать права администратора для учетных записей пользователей, Linux разделяет их на две разные учетные записи: учетную запись SU (иногда называемую root) и затем вашу обычную учетную запись пользователя. Идея состоит в том, что если вам нужно сделать что-то, требующее повышенных привилегий, вы можете использовать команду SU и делать все, что вам нужно.

По крайней мере, с психологической точки зрения, этот метод заставляет вас осознать, что вы делаете что-то более серьезное для своей системы, поскольку оно не позволит вам сделать это без использования SU.

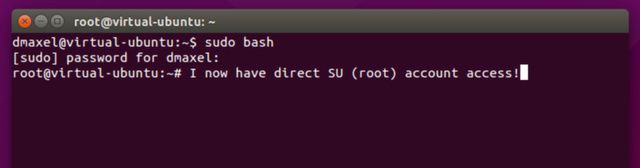

Чтобы переключиться, вам просто нужно открыть терминал и ввести

suЗатем он запросит пароль root для предоставления вам доступа. Если вы используете sudo, вы также можете запустить

sudo bashкоторый откроет bash (просто еще один экземпляр терминала), но от имени пользователя root.

Преимущества SU

Разделение этих учетных записей также помогает в управлении системами. Если системный администратор нуждается в доступе к системе для внесения изменений, но он не является обычным пользователем, ему просто нужно использовать SU, и им не нужно создавать обычную учетную запись пользователя. Эти учетные записи могут иметь разные пароли, поэтому войти могут только те, кто пытается переключиться с помощью SU и знает пароль.

Учетная запись root действительно мощная, поэтому если вам нужно переключиться на нее, это может показаться большой проблемой. От имени пользователя root вы можете удалить всю свою систему одной командой терминала

, Как обычный пользователь, он не позволит вам сделать это, потому что у вас нет доступа для изменения каких-либо файлов за пределами вашей домашней папки. Любой ущерб, который вы наносите как обычный пользователь, сохраняется в этом домене — он не влияет на систему или других пользователей.

Это также отличный механизм защиты от вредоносных программ. Если это произойдет, чтобы войти в вашу систему и выполнить, он будет иметь те же разрешения, что и ваша обычная учетная запись пользователя. Он мог получить дополнительные права, только если знал пароль root. Таким образом, хотя он может разрушить ваше пространство в системе, он не может разрушить всю систему. В редких случаях обнаруживаются ошибки, когда программное обеспечение может получить доступ с правами root способами, которых они не должны, но эти ошибки обычно исправляются всего за пару дней.

СУ против Судо

Необходимость использования SU может быть немного раздражающей для некоторых, поэтому была придумана команда sudo. Сокращенно от «SU do», эта команда может использовать префикс любой другой команды.

что вы хотите работать от имени пользователя root, в то время как вы вошли в систему как обычный пользователь SU нужно просто поместить вашу обычную учетную запись в группу «sudoers», и тогда система разрешит вам использовать команду sudo. Все, что для этого требуется, — это ввести свой обычный пароль пользователя перед выполнением команды. Конечно, вам также нужно узнать, какие команды

вам нужно поставить перед sudo.

В некоторых дистрибутивах предпочитают использовать sudo, а затем отключать SU, потому что обычный пользователь, использующий sudo, не постоянно использует повышенные привилегии, в отличие от того, кто использует команду SU. Он также пытается избежать проблемы дыр в безопасности нулевого дня, которые допускают непреднамеренный root-доступ, потому что команда отключена с самого начала. Наконец, используя sudo, вредоносная программа должна будет угадать пароль пользователя, чтобы получить повышенные привилегии.

Однако проблема с sudo такая же, как и в других операционных системах. Пользователи, имеющие доступ к sudo, склонны использовать его вслепую и без особых дополнительных размышлений. Опять же, это обычно хорошо для систем, которые в любом случае используются только одним пользователем, или для систем с небольшим количеством пользователей с еще меньшим количеством пользователей с доступом sudo. Но большие системы, вероятно, должны оставить sudo в покое и придерживаться только SU и обычных учетных записей.

Безопасность в мыслях

Итак, быстрый обзор: SU — это здорово, потому что он поощряет меньше ошибок, но он все же мощный и должен использоваться только нужными людьми (в зависимости от того, какую систему вы используете). Sudo помогает преодолеть разрыв между root и обычными пользователями, но у него есть свои теоретические недостатки. То, что вы в конечном итоге делаете, зависит от вас (в этом прелесть Linux!), Но это определенно поможет вам сделать лучший выбор, когда вы будете информированы.

Не забудьте проверить некоторые другие полезные советы по Linux

а также Linux Линго

так что вы готовы понюхать!

Что вы думаете о SU и Sudo? Есть ли что-то, что вы бы изменили, чтобы улучшить разрешения и безопасность? Дайте нам знать об этом в комментариях!

Авторы изображения: охранник через Shutterstock, Ditty_about_summer через Shutterstock.com, Сергей Королько через Shutterstock.com