Постоянная война между злобными хакерами и профессионалами в области информационной безопасности. Согласно исследованию, проведенному Бюро статистики труда, прогнозируемые темпы роста для рабочих мест в области информационной безопасности намного выше, чем для всех других профессий. Как невинные свидетели, есть несколько мер, которые мы можем предпринять, чтобы отпугнуть плохих парней.

Кредит изображения: designer491 через Shutterstock

Кредит изображения: designer491 через Shutterstock

Двухфакторная аутентификация (2FA) существует уже некоторое время. Для проверки личности пользователя необходимо использовать два метода аутентификации. Обычно он состоит из обычного имени пользователя и пароля, а также кода подтверждения, отправленного на ваше мобильное устройство с помощью текстового сообщения. Это означает, что даже если ваш пароль был взломан (как сделать ваши пароли сильнее

), озорному хакеру понадобится доступ к вашему мобильному устройству, чтобы получить полный доступ к вашей учетной записи.

Имеются сообщения о том, что отвратительные люди маскируются под операторов мобильной связи и утверждают, что они «потеряли» свои SIM-карты, чтобы получить доступ к номеру мобильного телефона жертвы. Это все еще доказывает, что есть возможности для улучшения, но 2FA также выходит за рамки проверки текстовых сообщений. Это руководство поможет настроить повышенную безопасность как на серверах Ubuntu, так и на настольных компьютерах в сочетании с Google Authenticator для двухфакторной аутентификации.

,

Соображения и предпосылки

Настройка означает, что всем пользователям системы потребуется код подтверждения от Google Authenticator, когда:

- Вход в систему

- Запуск команд sudo

В то время как компромисс здесь — время, дополнительный уровень безопасности может быть жизненно важным. Особенно на машинах, где хранятся конфиденциальные данные. Это руководство будет использовать:

- Ubuntu 16.04 (рабочий стол или сервер)

- Приложение Google Authenticator (из магазина Google Play)

или Apple App Store)

Установите Google Authenticator

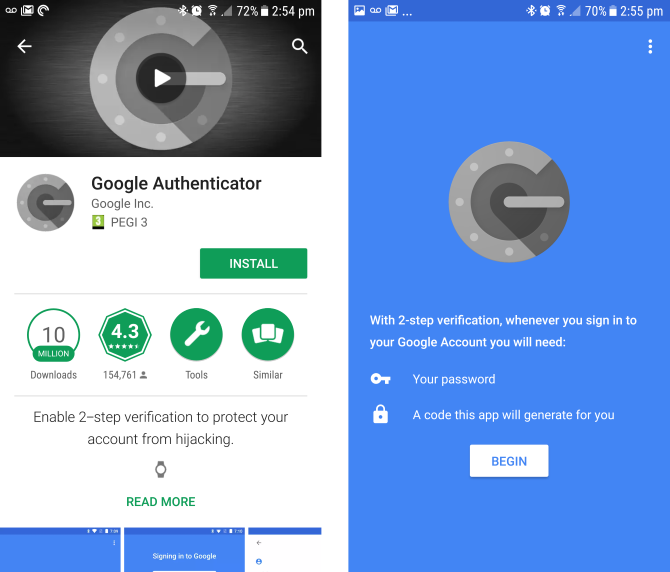

Как мы уже говорили, мы будем использовать Google Authenticator в качестве второй линии защиты от несанкционированного доступа. Давайте сначала выполним мобильную часть уравнения. Шаги установки точно такие же, как и при установке любого другого приложения. Приведенные ниже шаги установки предназначены для Google Play Store, но они не должны отличаться в Apple App Store.

Откройте Google Play Store на устройстве Android и выполните поиск гугл аутентификатор. Найдите и коснитесь нужной записи, следя за тем, чтобы она была опубликована Google Inc. Затем нажмите устанавливать, а также принимать при появлении запроса и дождитесь завершения установки.

Затем запустите терминальную сессию на вашем рабочем столе или сервере.

Запустите следующую команду:

sudo apt-get install libpam-google-authenticatorПри появлении запроса введите пароль и нажмите Войти. Если будет предложено, введите Y и ударил Войти снова, затем сидеть сложа руки и позволить установке завершиться

конфигурация

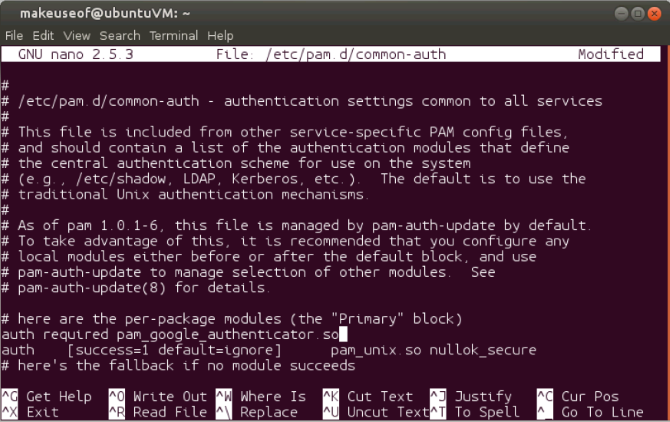

Теперь вам нужно будет отредактировать файл, чтобы добавить двухэтапную аутентификацию в вашу драгоценную коробку Linux. Запустите следующую команду:

sudo nano /etc/pam.d/common-authНе далеко вниз найдите строку, которая гласит:

auth [success=1 default=ignore] pam_unix.so nullok_secureПрямо над этой строкой добавьте следующее:

auth required pam_google_authenticator.soВаш файл должен выглядеть примерно так:

Нажмите Ctrl + X с последующим Y сохранить и закрыть файл

,

Настройте каждого пользователя

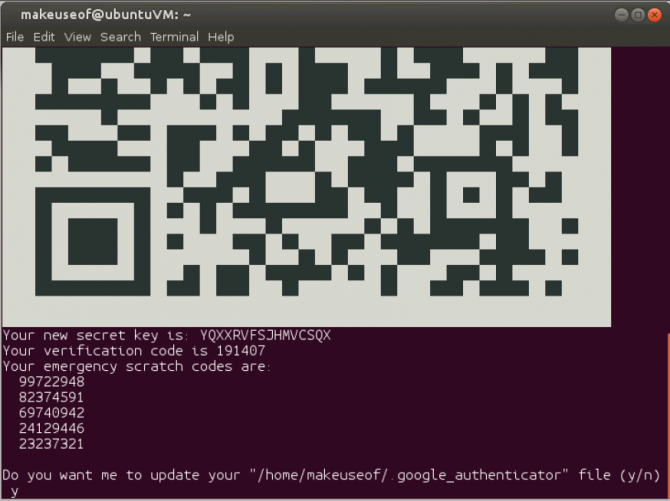

Следующий шаг, наконец, свяжет вашу учетную запись с Google Authenticator. Этот шаг необходимо выполнить для всех пользователей, которые входят в вашу систему. В нашем примере только один пользователь, makeuseof. Тем не менее, шаги будут идентичны для любого другого пользователя в вашей системе.

В вашем терминале запустите следующее:

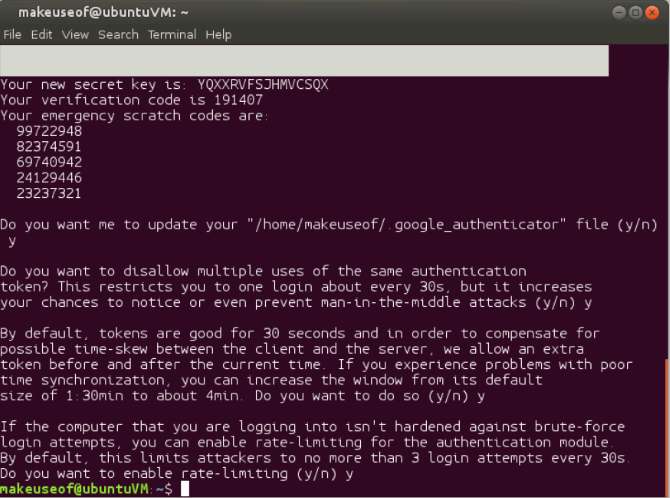

google-authenticatorПри более внимательном рассмотрении того, что предоставляется, мы находим:

- QR-код

- Код подтверждения

- Новый секретный ключ

- 5 аварийных кодов

QR-код

и секретный ключ в значительной степени выполняет ту же функцию. Мы вернемся к этому через секунду. Код подтверждения — это одноразовый код, который можно использовать немедленно, если это необходимо. Скретч-коды — это одноразовые коды, которые можно использовать в том случае, если у вас нет мобильного устройства под рукой. Вы можете распечатать их и хранить под термоядерным замком или ключом или просто игнорировать их. В конечном итоге это будет зависеть от того, насколько вы склонны забывать или терять мобильное устройство.

Вам также будет задан ряд вопросов. Значения по умолчанию более чем адекватны, и вы можете ответить Y всем им. Тем не менее, не стесняйтесь менять их по своему желанию. Пока не закрывайте окно или сеанс терминала.

Настройте мобильное приложение

Прежде чем переходить к какому-либо другому пользователю, давайте завершим того, с кем вы сейчас вошли.

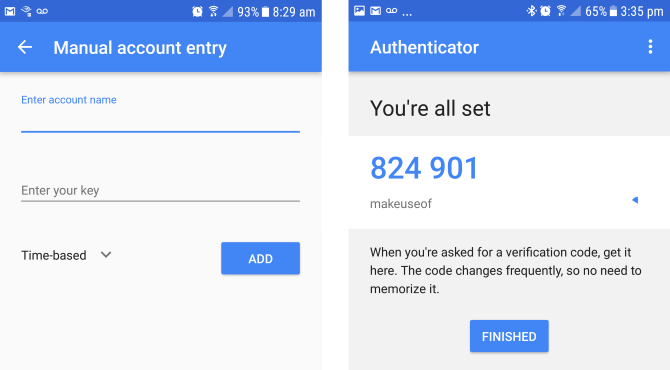

Если вы впервые запускаете Google Authenticator на своем мобильном устройстве, нажмите Начать. Либо в главном окне щелкните значок плюса в нижнем углу. Если разрешение в окне вашего терминала достаточно хорошее, чтобы увидеть QR-код, выберите Сканирование штрих-кода или же Введите предоставленный ключ если камера вашего мобильного устройства похожа на картофельную. Если вы решили ввести ключ, теперь вам нужно будет ввести имя учетной записи, чтобы помочь вам вспомнить, к какой учетной записи это относится. После этого введите ключ подтверждения, указанный в окне вашего терминала. Теперь просто нажмите ДОБАВЛЯТЬ.

Сканирование вашего штрих-кода сделает эти три шага одновременно. И вуаля! Ваше мобильное устройство и система теперь имеют дополнительный уровень защиты. Единственный возможный способ получить доступ к вашей системе для некоторых злоумышленников, это если они взломают ваш пароль и получат доступ к настроенному вами мобильному устройству.

Заключительные шаги и тестирование

У вас может быть несколько человек, использующих эту конкретную систему. В нашем примере slaghoople это дополнительный пользователь. Запустите следующее в терминальной сессии:

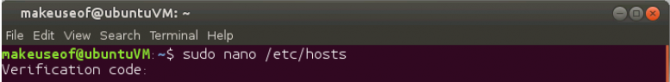

sudo su slaghoopleОткройте приложение Google Authenticator на своем мобильном устройстве. Введите шестизначный код аутентификации, который приложение предоставило в окне терминала. Введите свой пароль sudo и нажмите Enter. Теперь вы должны войти в систему. Как новый пользователь, введите следующую команду:

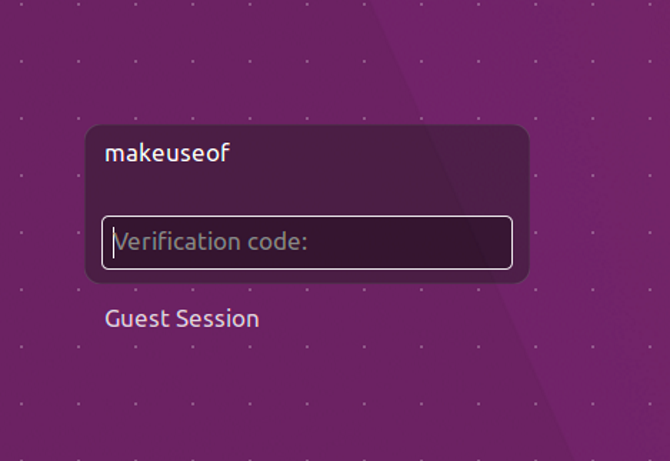

google-authenticatorТеперь вы можете просто выполнить те же действия, что и для первого пользователя, описанного выше. Ответив на вопросы, откройте мобильное приложение Google Authenticator. Добавьте другой аккаунт. Войти slaghoople в качестве имени учетной записи, чтобы помочь вам различать два на вашем мобильном устройстве. Выберите либо отсканировать штрих-код, либо введите ключ подтверждения. Slaghoople теперь потребуется код из мобильного приложения вместе с ее паролем sudo для входа в систему и выдачи повышенных команд. Промойте и повторите для любых дополнительных пользователей. Как только все ваши пользователи будут настроены, вы заметите, что для входа в систему или выполнения команд sudo требуется проверочный код.

И это все. Ваша Linux-машина теперь намного безопаснее

чем это было ранее. Некоторые могут утверждать, что этот процесс является проблемой. Конечно, это! В этом-то и дело!

Был ли у вас утечка пароля и была ли взломана система? Как вы защищаете свои конфиденциальные данные? Используете ли вы в настоящее время двухфакторную аутентификацию? Дайте нам знать об этом в комментариях!

Кредит Фотографии: Дейв Кларк Цифровое Фото через Shutterstock.com

![3 причины, почему вы можете захотеть скомпилировать свое собственное ядро [Linux]](https://helpexe.ru/wp-content/cache/thumb/19/e87d3e8baabf019_150x95.jpg)