Содержание

Как многие из вас уже знают 2 ноября, домен MakeUseOf.com был украден у нас. Нам потребовалось около 36 часов, чтобы вернуть домен. Как мы уже указывали ранее, хакеру каким-то образом удалось получить доступ к моей учетной записи Gmail и оттуда к нашей учетной записи GoDaddy, разблокировать домен и перенести его на другого регистратора.

Как многие из вас уже знают 2 ноября, домен MakeUseOf.com был украден у нас. Нам потребовалось около 36 часов, чтобы вернуть домен. Как мы уже указывали ранее, хакеру каким-то образом удалось получить доступ к моей учетной записи Gmail и оттуда к нашей учетной записи GoDaddy, разблокировать домен и перенести его на другого регистратора.

Вы можете увидеть всю историю в нашем временном блоге makeuseof-tevent.blogspot.com/

Я не планировал публиковать что-либо об инциденте или взломщике (человек, который крадет домены) и о том, как ему удалось это осуществить, если я сам не был полностью уверен в этом. У меня было хорошее чувство, что это был недостаток безопасности Gmail, но я хотел подтвердить это, прежде чем публиковать что-либо об этом на MakeUseOf. Мы любим Gmail и даем им плохую рекламу, это не то, что мы когда-либо хотели бы делать.

Так зачем писать об этом сейчас, тогда?

За последние два дня произошло несколько событий, которые заставили меня поверить, что у Gmail есть серьезный недостаток безопасности, и каждый должен знать об этом. Особенно в те времена, когда такие люди, как Стив Рубель, рассказывают вам, как сделать Gmail вашим выходом в Интернет. Не поймите меня неправильно, Gmail — УДИВИТЕЛЬНАЯ программа для работы с электронной почтой. Лучшее наверное. Проблема в том, что он может быть ненадежным, когда речь заходит о безопасности. Это, как говорится, не обязательно означает, что вам будет лучше с Yahoo или Live Mail.

Инцидент 1: MakeUseOf.com — 2 ноября

Когда наш домен был украден, мы подозревали, что хакер использовал какую-то дыру в Gmail, но мы не были уверены в этом. Почему я подозревал, что это как-то связано с Gmail? Ну, во-первых, я довольно осторожен с безопасностью и редко запускаю то, в чем я не уверен. Я также поддерживаю свою систему в актуальном состоянии и имею все необходимое, включая 2 монитора вредоносных программ, антивирус и 2 брандмауэра. Я также склонен использовать надежные и уникальные пароли для каждой из моих учетных записей.

Хакер получил доступ к моей учетной записи Gmail и настроил там несколько фильтров, которые в итоге помогли ему получить доступ к нашей учетной записи GoDaddy. Чего я не знал, так это как ему это удалось. Это была дыра в безопасности в Gmail? Или это был кейлоггер на моем компьютере? Я не был уверен в этом. После инцидента я просканировал свою систему с помощью ряда удаленных вредоносных программ и ничего не нашел. Я также прошел через каждый запущенный процесс. Все выглядит чистым.

Итак, я склонен полагать, что проблема была с Gmail.

Инцидент 2: YuMP3.org — 19 ноября

18 ноября я получил электронное письмо от человека по имени Эдин Османбегович, который управляет сайтом yump3.org. (Вероятно, он нашел мою электронную почту через Google, поскольку инцидент с MakeUseOf был освещен в нескольких популярных блогах, многие из которых включали мой идентификатор электронной почты.) В своем электронном письме Эдин сказал мне, что его домен был украден и перемещен другому регистратору. Я быстро погуглил yoump3 и увидел, что довольно устоявшийся веб-сайт теперь обслуживает страницу фермы ссылок (точно так же, как в нашем случае).

Google (по последнему индексу):

YouMP3.org Hompage (настоящее время):

Вот копия самого первого электронного письма, которое я получил от Эдина:

Привет,

У меня такая же проблема с моим доменом.

Домен перешел от Enom к GoDaDDy.

Я немедленно отправил заявку в службу поддержки по этой проблеме.Whois нового владельца домена:

Имя: Амир Эмами

Адрес 1: П.О. Box 1664

Город: Лига Сити

Штат: Техас

Почтовый индекс: 77574

Страна: США

Телефон: +1.7138937713

Электронная почта: Административная контактная информация:

Имя: Амир Эмами

Адрес 1: П.О. Box 1664

Город: Лига Сити

Штат: Техас

Почтовый индекс: 77574

Страна: США

Телефон: +1.7138937713

Эл. адрес:Техническая контактная информация:

Имя: Амир Эмами

Адрес 1: П.О. Box 1664

Город: Лига Сити

Штат: Техас

Почтовый индекс: 77574

Страна: США

Телефон: +1.7138937713

Эл. адрес:Адрес электронной почты: webs@domainsgame.org

Вчера парень из этого адреса электронной почты связался со мной через Gtalk.

Он сказал, что хочет 2000 долларов за домен.

Мне нужен совет, пожалуйста, я связался с Enom.Спасибо.

И угадайте, что это тот самый парень, который в начале этого месяца украл MakeUseOf.com. Мы тоже связались с того же адреса электронной почты: webs@domainsgame.org. Эдин также написал мне сегодня по электронной почте и подтвердил, что парень также получил доступ к своей учетной записи домена через свою учетную запись Gmail. Так что опять Gmail.

В своем последнем письме (полученном сегодня) Эдин включил краткий обзор событий

У меня есть история о том, как он все сделал.

10 ноября я был владельцем.

13 ноября Марк Морфью.

18 ноября Амир Эмами.Он использовал webs@domainsgame.org для обоих лиц.

Я вчера отправил также все в Moniker.

Они будут расследовать.

Инцидент 3: Cucirca.com — 20 ноября

Это последнее письмо было основной причиной этого поста. Он пришел от Флорина Кучирки, владельца cucirca.com. Сайт имеет рейтинг Алекса 7681 и, по словам Флорина, ежедневно посещает более 100 000 человек.

Первое письмо от Флорина:

Привет айбек

Я в той же ситуации, что и makeuseof.com.

Я Кучирка Флорин, и мой домен www.cucirca.com был

переведено с моего чертового счета без моего разрешения.Кажется, что вор знал мой пароль Gmail, что странно.

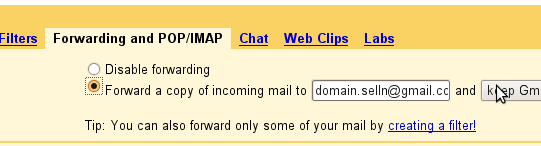

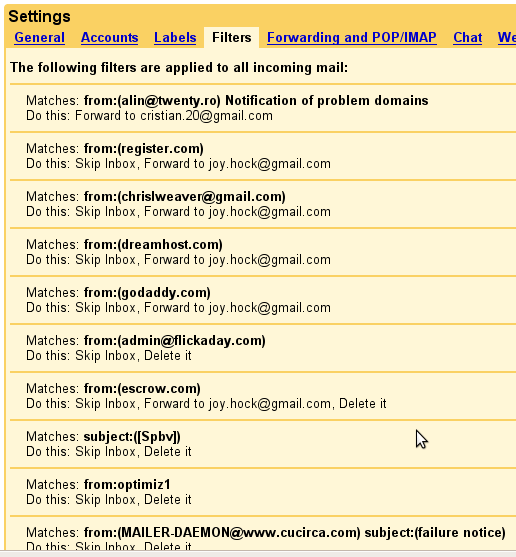

Ему удалось создать несколько фильтров для моей учетной записи.Я приложил 2 скриншота.

Вы можете мне помочь? Дайте мне некоторые подробности о том, как я мог получить

из этого плохого сна? Я только сегодня узнал об этом, и я

не думаю, что я могу спать сегодня вечером.Заранее спасибо.

Флорин Кучирка.

Я написал Флорину по электронной почте и спросил его некоторые подробности о его домене, связывался ли он с GoDaddy и какую информацию он получил о парне взломщика домена (термин, используемый для похитителя домена).

Второе письмо от Флорина:

Хакер имел доступ к моей учетной записи электронной почты (gmail). Домен был размещен на Godaddy.

Я использовал расширение уведомлений Gmail на Firefox. возможно есть большая ошибка.

Он передал домен на register.comЯ не разговаривал с хакером. Я хочу вернуть его на законных основаниях, и если нет другого решения, возможно, я заплачу ему

www.cucirca.com имеет Alexa Ранг 7681 и более 100 000 посещений в день.

Я прикреплю вам 2 скриншота моей учетной записи Gmail.

joy.hock@gmail.com и на втором экране domain.selln@gmail.com

Если вы выполните поиск в Google по адресу domain.selln@gmail.com, вы найдете следующее:

Я думаю, что кто-то должен остановить их.

Я отправил письмо по адресу undo@godaddy.com и жду ответа.

Как вы думаете? Получу ли я свой домен обратно?

Похоже, это снова Gmail! Вот частичные скриншоты из того, что он мне прислал:

В случае Флорина хакер сменил владельца домена несколько месяцев назад. Cucirca.com был переведен из GoDaddy в Register.com. Поскольку хакер перехватывал свои электронные письма и никогда не менял серверов имен, я предполагаю, что Флорин понятия не имел, что что-то не так. Когда я спросил его, почему ему понадобилось так много времени, чтобы узнать, он послал мне следующее:

Он передал домен на свое имя 2008-09-05, оставив серверы имен без изменений. Вот почему я не заметил, что мой домен был украден до вчерашнего дня, когда мой друг сделал whois на моем домене …

У меня не было причин проверять записи whois, так как домен был зарегистрирован более 7 лет (до 2013-11-08)

Я не получил ни одного письма от этого человека.

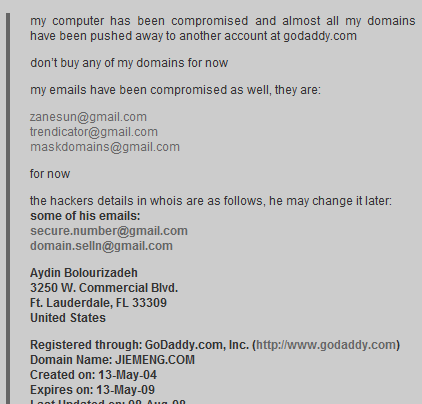

И снова, похоже, тот же парень! Почему я так думаю? Если вы проверите эту ссылку, которую Флорин включил в одно из его электронных писем (я также добавил ее ниже), вы увидите, что в некоторых других подобных инцидентах (кто знает, сколько еще доменов он украл таким образом) адрес электронной почты domain.selln @ gmail.com упоминается вместе с именем «Айдын Болуризаде». Это же электронное письмо также появилось в правиле пересылки в учетной записи Gmail Florin (см. Первый снимок экрана).

Когда MakeUseOf.com был взят от нас, взломщик просил у меня 2000 $. И когда я спросил его, где и как он хочет получить деньги, он сказал мне отправить деньги через Western Union по следующему адресу:

Айдын Болуризаде

Турция

Анкара

Cukurca kirkkonaklar mah 3120006954

снимок экрана с http://www.domainmagnate.com/2008/08/11/788-domains-stolen-incключ-yxlcom/

Мне очень приятно, что это был один и тот же парень во всех трех инцидентах и, вероятно, 788 других, упомянутых в приведенной выше ссылке, включая такие домены, как yxl.com, visitchina.net и visitjapan.net.

Когда я искал этот адрес в Google, я также обнаружил, что он владеет следующими доменами (вероятно, также украл их):

- Elli.com —

http://whois.domaintools.com/elli.com

- Ttvx.net —

на это ниже. Теперь поговорим о Gmail.

Уязвимость Gmail

Кто-нибудь помнит, что случилось с Дэвидом Эйри в прошлом году? Его домен тоже был украден. История была по всей сети.

— ПРЕДУПРЕЖДЕНИЕ. Ошибка безопасности Google GMail саботирует мой бизнес

— Коллективное усилие восстанавливает David Airey.com

И нам, и Дэвиду удалось вернуть домен. Но я не уверен, что всем так же повезло, как и нам. К сожалению, регистраторы на самом деле не будут сотрудничать с вами в этом, если история не получит некоторого внимания. Так что я не сомневаюсь, что у сотен людей не осталось иного шанса, кроме как дать свое доменное имя или заплатить парню.

В любом случае, вернемся к Gmail.

В своей первой статье Дэвид Эйри имел в виду уязвимость Gmail, о которой (если я не ошибаюсь) упоминалось здесь несколькими месяцами ранее. Подводить итоги:

Жертва посещает страницу во время входа в GMail. После выполнения страница выполняет POST multipart / form-data для одного из интерфейсов GMail и внедряет фильтр в список фильтров жертвы. В приведенном выше примере злоумышленник пишет фильтр, который просто ищет электронные письма с вложениями и пересылает их на электронное письмо по своему выбору. Этот фильтр автоматически передает все электронные письма, соответствующие правилу. Имейте в виду, что будущие электронные письма будут также пересылаться. Атака будет присутствовать до тех пор, пока жертва имеет фильтр в своем списке фильтров, даже если первоначальная уязвимость, которая была причиной инъекции, была исправлена Google.

оригинальная страница: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Интересно отметить, что в обновлении вышеупомянутой ссылки GNU Citizen говорится, что уязвимость была исправлена до 28 сентября 2007 года. Но в случае с Дэвидом инцидент произошел в декабре, через 2-3 месяца.

Итак, действительно ли эксплойт был тогда исправлен? Или это был новый подвиг в случае Дэвида? И самое главное, есть ли подобный недостаток безопасности в Gmail СЕЙЧАС?

Что тебе теперь делать?

(1) Ну, мой самый первый совет — проверить настройки электронной почты и убедиться, что ваша почта не взломана. Проверьте настройки и фильтры. Также обязательно отключите IMAP, если вы его не используете. Это также относится к аккаунтам Google Apps.

(2) Измените контактную электронную почту в ваших конфиденциальных веб-аккаунтах (PayPal, регистратор домена и т. Д.) С основной учетной записи Gmail на другую. Если вы являетесь владельцем веб-сайта, измените контактный адрес электронной почты для учетных записей хоста и регистратора на другой адрес электронной почты. Желательно, чтобы вы не вошли в систему при просмотре веб-страниц.

(3) Убедитесь, что ваш домен обновлен до частной регистрации, чтобы ваши контактные данные не отображались при поиске в WhoIS. Если вы находитесь на GoDaddy, я бы рекомендовал использовать защищенную регистрацию.

(4) Не открывайте ссылки в своей электронной почте, если вы не знаете человека, от которого они пришли. И если вы решите открыть ссылку, обязательно выйдите из системы.

ОБНОВИТЬ:

В ответ на статью MakeUseOf я обнаружил несколько хороших статей, в которых обсуждается потенциальный недостаток безопасности:

— Gmail Security Недостаток Доказательство Концепции

— Комментарии об этом на YCombinator

— (26 ноября) Безопасность Gmail и недавняя фишинговая активность [Официальный ответ от Google]

Помогите нам поймать парня!

Помимо вышеуказанного почтового адреса, мы также знаем, что он использует webs@domainsgame.org в качестве своей электронной почты. Так что, если мы узнаем, кому теперь принадлежат domainsgames.org, мы можем приблизиться на один шаг. или, по крайней мере, вернуть домены, которые он украл, их владельцам.

Теперь дело в том, что доменное имя domainsgames.org защищено Moniker, и они скрывают всю контактную информацию для него.

Идентификатор домена: D154519952-LROR

Доменное имя: DOMAINSGAME.ORG

Дата создания: 22 октября 2008 г., 07:35:56 UTC

Последнее обновление: 08-ноя-2008 12:11:53 UTC

Дата истечения срока: 22-окт-2009 07:35:56 UTC

Спонсорский регистратор: Moniker Online Services Inc. (R145-LROR)

Статус: КЛИЕНТ УДАЛИТЬ ЗАПРЕЩЕНО

Статус: КЛИЕНТ ЗАПРЕЩЕН

Статус: ЗАПРЕЩЕНО ОБНОВЛЕНИЕ КЛИЕНТА

Статус: ЗАПРЕЩЕНО

Идентификатор владельца регистрации: MONIKER1571241

.

.

.

.

Сервер имен: NS3.DOMAINSERVICE.COM

Сервер имен: NS2.DOMAINSERVICE.COM

Сервер имен: NS1.DOMAINSERVICE.COM

Сервер имен: NS4.DOMAINSERVICE.COM

Я уже писал им об этом по электронной почте (как и Эдин) и сообщу вам здесь, как только что-нибудь услышу от них.

У меня также есть несколько запросов к следующим компаниям, которые сейчас предоставляют свои услуги этому человеку.

1- Для команды Gmail:

Просматривая файлы заголовков в нескольких электронных письмах, было ясно, что хакер использовал Google Apps. Пожалуйста, посмотрите на это. Домен является domainsgame.org. А также, пожалуйста, исправьте! Gmail

2- Для GoDaddy.COM Enom Register.COM

Прежде всего, пожалуйста, помогите Эдин и Флорин вернуть свои домены. Одна умная вещь должна была бы проверить IP-адреса входа учетной записи для всех подобных зарегистрированных случаев. Например, и в случае с Эдином, и у нас (не уверен насчет Флорина) хакер использовал IP-адрес 64.72.122.156. (Который, кстати, оказался скомпрометированным сервером в Alpha Red Inc.) Или, что еще проще, просто заблокируйте доменное имя и попросите владельца текущей учетной записи подтвердить свою личность. Поскольку хакер везде использовал разные идентификационные данные, он не сможет этого сделать. В ваших интересах обеспечить, чтобы этот человек больше не пользовался вашими услугами.

3- Для Moniker.COM:

Закройте свой аккаунт! (это тот, что для domainsgame.org). Мы будем благодарны за любую дополнительную информацию или помощь, которую вы можете предоставить.

4- Для Domainsponsor.COM

Я не совсем уверен, но я думаю, что DomainSponsor — это компания, которая монетизирует те домены, которые крадет этот парень. Это случилось с MakeUseOf.com и теперь происходит с YouMP3.org.

5- PayPal.COM: (Ваша поддержка ужасна)

Я уверен, что они даже не прочитают это, поэтому я просто скажу вам вместо этого. Я отправил электронное письмо на spoof@paypal.com и предупредил их, что человек, который украл наш домен и шантажировал нас ранее, использовал учетную запись a.npaypal@gmail.com (он также использует некоторые другие учетные записи). Я просто попросил их разобраться в этом. Вместо этого я получаю электронное письмо, которое не имеет ничего общего с тем, что я сказал. По сути, это шаблон электронной почты, который должен был выглядеть подлинно и разослан людям, которые были подделаны. Да брось! Мы платим 3% комиссионного вознаграждения за каждую транзакцию, разве вы не можете обеспечить лучшую поддержку клиентов?

Это все, что у меня есть!

Еще раз я глубоко сожалею о том, что случилось с Флорин и Эдин. Я искренне надеюсь, что они скоро вернут свои домены. Теперь все в руках соответствующих регистраторов. Но самое главное, я хочу, чтобы большой корпус (а не клиенты) что-то сделал, чтобы поймать этого человека. Я уверен, что каждый блоггер будет признателен за это и, возможно, даже напишет об этом в своем блоге.

Пора ИЗМЕНИТЬ 😉

с уважением

Айбек

кредит изображения: благодаря машина для верхней «Mr Cracker» имидж

![Набор инструментов MakeUseOf против онлайн-троллей [Часть 1]](https://helpexe.ru/wp-content/cache/thumb/09/a2e4330eff13009_150x95.jpg)