После нескольких тизеров от WikiLeaks 7 марта 2017 года на веб-сайте, сообщающем о разоблачениях, был выпущен пакет документов под названием Vault 7. Они предположительно просочились изнутри подразделения Центра киберразведки ЦРУ. Чтобы сопровождать документы Vault 7, WikiLeaks подготовил пресс-релиз с подробным описанием фона и основных открытий утечки.

Однако в течение нескольких часов после его выпуска появилось несколько сенсационных заголовков, в которых утверждалось, что шифрование в таких приложениях, как WhatsApp и Signal, было взломано. Это неправда, несмотря на широко распространенные сообщения. Так что именно нам сказали утечки из Vault 7, и мы должны волноваться?

Каковы Утечки Vault 7?

Документы Vault 7 являются первыми в серии выпусков WikiLeaks, названных Year Zero, из Центра киберразведки ЦРУ. В общей сложности существует 7 818 веб-страниц с 943 приложениями, которые включают документы, изображения и другие файлы, датированные периодом с 2013 по 2016 год.

Хотя WikiLeaks не назвал источник утечки, в своем пресс-релизе они заявили, что их источник «желает инициировать публичные дебаты о безопасности, создании, использовании, распространении и демократическом контроле над кибероружием».

В отличие от предыдущих выпусков, WikiLeaks перед публикацией редактировал имена и другую личную информацию. В своем заявлении они также заявили, что намеренно изъяли определенную информацию, чтобы предотвратить «распространение« вооруженных »киберворужений».

Что в Убежище 7?

Документы в Vault 7, похоже, получены от программного обеспечения под названием Confluence. Confluence — это внутренняя вики для корпоративных настроек, которая обычно работает на сервере Atlassian.

Общеизвестно, что серверы Atlassian сложно защитить, что может указывать на то, как эта утечка могла произойти.

Являясь внутренним инструментом совместной работы, релиз содержит незавершенные проекты, презентации и техническую документацию, а также код, используемый для выполнения многих эксплойтов. Хотя есть значительная часть этого, которая была сдержана WikiLeaks.

Взлом смартфона с помощью эксплойтов нулевого дня

Программные уязвимости неизбежны. Они часто обнаруживаются исследователями, которые сообщают о них разработчику. Разработчик напишет и развернет патч, и уязвимость закрыта. Однако, если злоумышленник обнаружит уязвимость перед разработчиком, он может создать эксплойт, известный как атака нулевого дня.

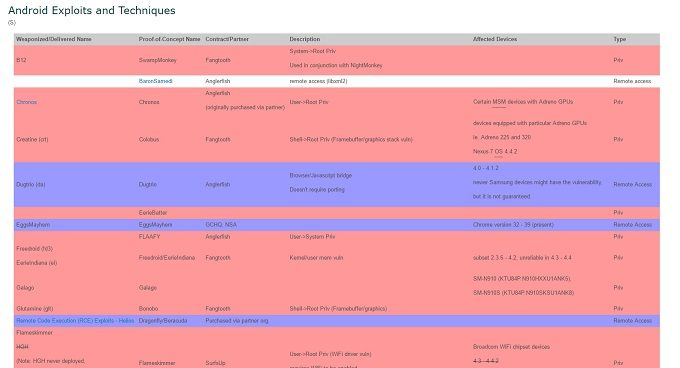

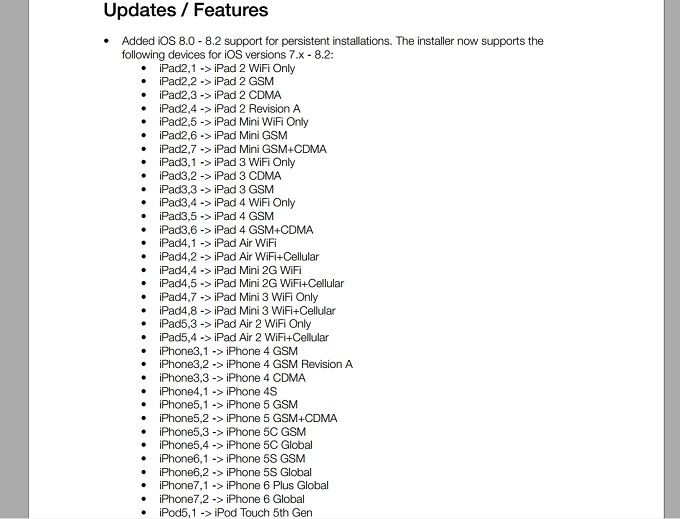

В Vault 7 показано, что ЦРУ имело доступ к ряду эксплойтов нулевого дня, которые они использовали для компрометации устройств Android и iOS. Интересно, что кажется, что много усилий было приложено, чтобы убедиться, что эксплойты будут работать именно на устройствах Samsung. Хотя многие из эксплойтов Android старше, чем iOS, неясно, потому что эксплойты все еще работали или они сместили свой фокус на iOS. Очевидно, что было приложено много усилий для устройств iOS, поскольку руководство пользователя для эксплойта DBROOM показывает, что поддерживается почти каждая модель iPad, iPod и iPhone.

Документы показывают, что ЦРУ покупало много подвигов у других организаций. Как отметил в Твиттере Эдвард Сноуден, это свидетельствует о том, что правительство США платит за безопасность программного обеспечения. Конечно, это не является необычным для разведывательных организаций или киберпреступников, которые часто используют эти подвиги. Что необычно, так это то, что в этом случае правительство платит за то, чтобы сохранить своих граждан в меньшей безопасности, не раскрывая подвиги, чтобы их можно было залатать.

Плачущий ангел Samsung Smart TVs

Возможно, вы помните, что еще в 2015 году сообщалось, что телевизоры Samsung могут шпионить за вами. В то время Samsung категорически отрицал это, и они сказали, что звук собирался только для обработки ваших голосовых запросов. Оказывается, что на самом деле Samsung Smart TV может шпионить за вами, благодаря ЦРУ.

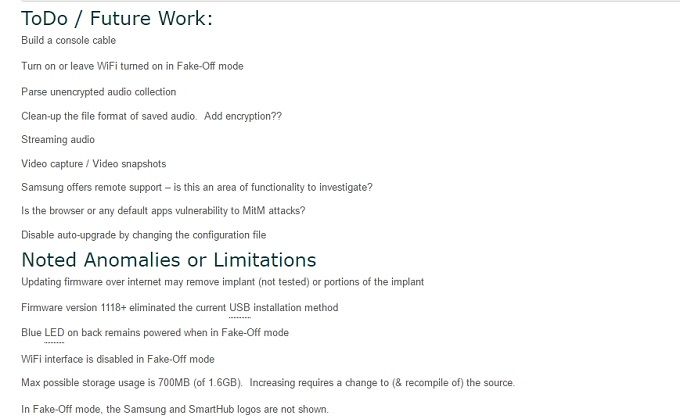

Проект «Плачущий ангел», управляемый Отделом разработки встраиваемых систем (EDB), создал эксплойт, который может превратить ваш умный телевизор в микрофон, способный передавать все аудио в ЦРУ. Согласно одному документу от июня 2014 года, у них даже были планы добавить захват видео, аудио в прямом эфире и отключить автоматическое обновление.

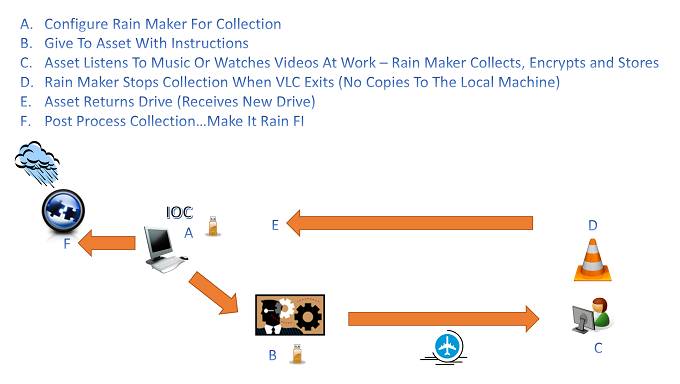

Rain Maker

Инструмент Rain Maker позволил ЦРУ собирать системные данные и конкретные файлы с компьютера. Инструмент может быть вставлен на USB-накопитель (или другой съемный носитель) и запущен, как только пользователь откроет на диске портативную версию VLC Media Player.

Захваченные данные будут зашифрованы на съемном носителе и готовы к расшифровке позднее. Это подразумевает, что для работы этого эксплойта агент ЦРУ должен иметь возможность получить физический доступ к медиа-диску. В руководстве пользователя Rain Maker сказано, что оно будет работать только на Windows XP, Vista, 7, 8 или 8.1. Несмотря на то, что руководство датировано мартом 2015 года, существует вероятность того, что Rain Maker был расширен для поддержки Windows 10.

Системы управления транспортным средством

Движение «Интернет вещей» убедило многих производителей добавить интернет-соединение.

их продукция делает их бесконечно лучше. Однако есть некоторые, которые вы бы не хотели подключать

— нравится твоя машина.

В то время как мы видели, как в Black Hat USA раньше взламывали легковые автомобили, это было сделано в качестве этического доказательства концепции. К сожалению, ЕАБР, похоже, также рассматривает способы компрометации подключенных транспортных средств. Хотя единственная информация, которую Vault 7 дает нам об этом, — это минуты после встречи в октябре 2014 года, это вызывает обеспокоенность в связи с тем, что они потенциально искали эксплойты нулевого дня в наших автомобилях.

дактилоскопия Обрамление других правительств

Еще в 2010 году появились новости о компьютерном черве Stuxnet, который заразил и нанес ущерб ядерной программе Ирана. Многие исследователи в области безопасности считают, что червь был создан правительствами США и Израиля. Это связано с тем, что каждая атака будет содержать «отпечаток», который может идентифицировать конкретное состояние или хакерский коллектив.

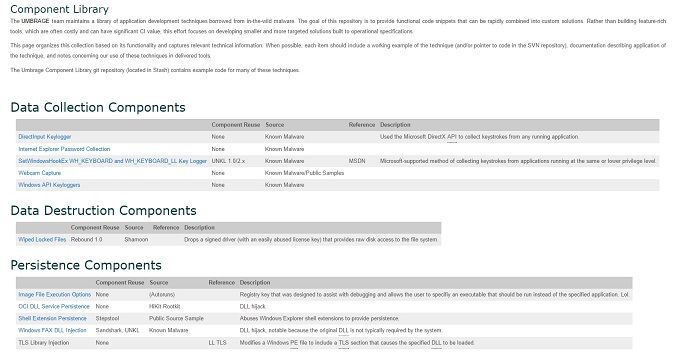

В хранилище 7 содержались документы, показывающие, что ЦРУ ведет базу данных известных вредоносных программ, клавиатурных шпионов и других шпионских программ и эксплойтов. Это было использовано для создания коллекции отпечатков пальцев из разных стран мира в рамках проекта UMBRAGE. Затем они могли бы использовать эти отпечатки пальцев, чтобы ошибочно приписать атаку, если она была обнаружена.

Это только небольшая часть атак, включенных в Vault 7. Есть много других, связанных с Windows, Linux и Mac OS. Утечка также показывает, что они разрабатывали эксплойты для маршрутизаторов, а также пытались скомпрометировать антивирусное программное обеспечение.

В то время как техническая информация дает захватывающее, а иногда и тревожное представление о том, как ЦРУ пытается проникнуть в другие организации и отдельных лиц, здесь также демонстрируется более человеческая сторона. Многие из подвигов названы в честь персонажей в культуре ботаников, таких как Плачущие Ангелы, предположительно вдохновленные существами вселенной Доктора Кто.

Разве ЦРУ взломало WhatsApp?

В пресс-релизе Vault 7 было сказано:

Эти методы позволяют ЦРУ обходить шифрование WhatsApp, Signal, Telegram, Wiebo, Confide и Cloackman, взламывая «умные» телефоны, на которых они работают, и собирая трафик аудио и сообщений перед применением шифрования.

Затем они широко поделились твитом, подчеркивая, что «ЦРУ [способно] обойти шифрование». Это привело к тому, что большинство медиа-организаций работали с заголовком, что шифрование WhatsApp, Telegram и Signal было скомпрометировано.

WikiLeaks # Vault7 подтверждает, что ЦРУ может эффективно обойти Сигнал + Telegram + WhatsApp + Confide encryptionhttps: //t.co/h5wzfrReyy

— WikiLeaks (@wikileaks) 7 марта 2017 г.

К сожалению, этим магазинам не понадобилось ни времени, чтобы копать глубже или рассматривать оригинальное утверждение WikiLeaks. Посмотрев на детали, стало ясно, что шифрование в любом из этих приложений не было скомпрометировано. Вместо этого WikiLeaks решил редактировать. ЦРУ использовало эксплойты нулевого дня, чтобы скомпрометировать смартфоны под управлением iOS и Android.

Йеай! @nytimes обновляет, исправляет. Другие магазины, пожалуйста, следуйте примеру см. ветку для получения списка экспертов. https://t.co/GK26HhSdEP

— zeynep tufekci (@zeynep) 7 марта 2017 г.

Скомпрометировав устройство, они смогут получить доступ к данным, которые не был зашифрован. Этот подход отличается от возможности компрометации механизмов шифрования.

Можете ли вы доверять WikiLeaks?

Согласно их веб-сайту «WikiLeaks — это многонациональное средство массовой информации… [которое] специализируется на анализе и публикации больших наборов данных цензурированных или иным образом ограниченных материалов». После того, как Джулиан Ассанж создал их печально известную версию, они опубликовали свой первый выпуск в Декабрь 2006 г.

Он приобрел известность и всемирную известность после публикации дипломатических телеграмм правительства США в 2010 году. После выпуска телеграмм США начали уголовное расследование в отношении WikiLeaks. Примерно в то же время Ассанжа обвинили в сексуальном насилии и изнасиловании в Швеции, и была сделана просьба о его выдаче. Чтобы предотвратить его экстрадицию в Швецию или США, Ассанж попросил убежища у посольства Эквадора в Лондоне, где он находится с 2012 года. В то же время WikiLeaks продолжал публиковать сведения о утечках, в том числе взломы DNC и письма от Podesta.

в преддверии президентских выборов в США в 2016 году.

Широко сообщалось о том, что утечка электронных писем из ДНР и Подеста была связана с действиями российских разведчиков и шпионов. Хотя эта претензия была оспорена Россией и администрацией Трампа, обвинение осталось. Напряженная история Джулиана Ассанжа с США заставила многих поверить, что он действовал вместе с российским правительством, чтобы подорвать доверие к избирательной системе США и помочь Дональду Трампу выиграть Президентство. Некоторые считают, что это был акт мести после того, как бывший госсекретарь Хиллари Клинтон якобы предложила подвергнуть Ассанжа удару беспилотника после более раннего выпуска WikiLeaks.

В конечном счете, это привело к скептицизму последних публикаций WikiLeaks, поскольку они считают, что организации нельзя доверять, чтобы быть беспристрастной, особенно в отношении вопросов правительства США.

Тот факт, что «Vault7» был выпущен, является доказательством того, что он гораздо ценнее политического разговора, чем любое техническое оружие.

— SwiftOnSecurity (@SwiftOnSecurity) 7 марта 2017 г.

Редакцизированное искажение

Релиз Vault 7 также отличался от предыдущих публикаций WikiLeaks. Хотя WikiLeaks, как правило, предлагает контекстную справку и резюме для своих выпусков, пресс-релиз для Vault 7, по-видимому, был отредактирован, чтобы подчеркнуть определенные аспекты. Как мы уже видели, они способствовали искажению информации о шифровании как в своем пресс-релизе, так и в Twitter.

Имеет ли значение, что это правда, когда WikiLeaks может писать заголовки, а через несколько дней никто не может найти то, о чем они говорили?

— SwiftOnSecurity (@SwiftOnSecurity) 7 марта 2017 г.

Кажется, что сотрудники WikiLeaks взяли на себя обязательство вставлять в разговор популярные зашифрованные приложения, поскольку в начальных чтениях Vault 7 нет ссылок ни на одно из перечисленных приложений WikiLeaks. Хотя многие торговые точки позже исправили свои первоначальные заголовки, чтобы отразить, что шифрование не было взломано, длительное впечатление от этих утверждений может подорвать доверие к шифрованию.

Еще одной особенностью этого выпуска было то, что WikiLeaks независимо отредактировал более 7000 фрагментов информации. Хотя они сталкивались с серьезной критикой за то, что не делали этого в прошлом, даже со стороны Эдварда Сноудена, это резкое изменение удивляет. Это особенно странно, учитывая, что сами WikiLeaks говорят, что «каждая редакция — это пропаганда».

@Yami_no_Yami_YY @ggreenwald Читатели не говорят. Каждая редакция является пропагандой «убийства информации», которая угрожает всем источникам и нам

— WikiLeaks (@wikileaks) 24 ноября 2013 г.

Первоначальные отчеты предполагают, что документы в Vault 7 являются подлинными, поэтому фундаментальная точка зрения, что ЦРУ использует эксплойты в популярных технологиях для взлома отдельных лиц, кажется верной. Тем не менее, повествование о выпуске может быть не таким беспристрастным, как бы вы поверили WikiLeaks.

Стоит ли беспокоиться?

Тот факт, что ЦРУ способна поставить под угрозу многие устройства, которые мы используем каждый день, включая наши смартфоны, компьютеры, ноутбуки и устройства для умного дома, крайне тревожит. Если информация о Убежище 7 передавалась между информаторами уже около года, как это было предложено, то есть большая вероятность, что эксплойты в результате утечки будут в руках различных преступников и других правительств по всему миру.

Хотя это может вызывать беспокойство, есть некоторая надежда. Большинство уязвимостей, перечисленных в утечках Vault 7, имеют возраст не менее года, и существует вероятность того, что они были исправлены в последующих выпусках. Даже если они этого не делают, есть большая вероятность, что теперь эта информация общедоступна, и затронутые компании постараются немедленно их исправить.

ОХ: «Шифрование подтолкнуло спецслужбы от необнаружимого массового слежения к дорогостоящим целевым атакам с высокой степенью риска». <–THE STORY.

— zeynep tufekci (@zeynep) 7 марта 2017 г.

Еще одна причина для комфорта, несмотря на серьезность утечки, заключается в том, что для большинства разработок, разработанных ЦРУ, должна была быть какая-то форма физического доступа к цели или их устройствам. Это означает, что из того, что мы видели до сих пор, нет возможности для массового наблюдения, как мы видели в утечках информации об АНБ Эдварда Сноудена. Фактически, большая часть эксплойта основана на способности агентов эффективно выполнять социальную инженерию для получения доступа или информации.

Неудобная правда заключается в том, что мы хотим, чтобы «наши» спецслужбы имели такую возможность… но никто другой… https://t.co/5XfbUF0YZP

— Трой Хант (@troyhunt) 8 марта 2017 г.

Тот факт, что ЦРУ разрабатывает инструменты, позволяющие им шпионить за иностранными организациями и заинтересованными лицами, не должен удивлять. Целью ЦРУ является сбор информации о национальной безопасности со всего мира. Хотя это нарушает давнюю традицию шпиона в стиле Джеймса Бонда, утечки в Vault 7 показывают, как интеллектуальное сообщество переходит в цифровую эпоху.

Основание для беспокойства?

Хотя Vault 7 является лишь первым из серии обещанных выпусков в рамках Year Zero, он дал нам представление о том, как работает ЦРУ сейчас, когда сбор разведывательных данных стал цифровым. Хотя широта их подвигов была довольно удивительной, особенно по количеству устройств на iOS и Linux, она может быть не такой шокирующей, как предполагали первоначальные утверждения.

Как отмечалось в твите от Троя Ханта, мы все ожидаем, что наши правительства сделают все возможное, чтобы защитить нас и нашу безопасность от тех, кто хочет причинить вред, но их часто критикуют, когда их усилия подвергаются разоблачению.

Хотя шансы на то, что вас будут преследовать ЦРУ, относительно невелики, теперь эти эксплойты общедоступны, поэтому может быть целесообразно провести проверку безопасности.

, Убедитесь, что вы не используете пароли повторно, используйте менеджер паролей

постоянно обновляйте программное обеспечение и следите за атаками социальной инженерии

,

Возможно, самая тревожная часть Vault 7 — это даже не сами эксплойты. Тот факт, что Vault 7 или любой из «Нулевого года» был разоблачен, показывает, что, несмотря на доступ к потенциально опасному «кибер-оружию», ЦРУ не смогло защитить его от утечки, которую мог увидеть весь мир.

Что вы думаете о последней версии WikiLeaks? Это то, о чем нужно беспокоиться, или ты уже подозревал? Что будет в остальной части Года Ноль утечек? Дайте нам знать ваши мысли в комментариях!

Кредиты изображений: Gearstd / Shutterstock