Вернемся к маю 2017 года. Директор ФБР Джеймс Коми был уволен, террористы устроили концерт Арианны Гранде в Манчестере, и мир стал жертвой атаки вымогателей WannaCry.

WannaCry заразил более 230 000 компьютеров

в 150 странах. Это привело к остановке службы здравоохранения Соединенного Королевства, разрушило сети сотовой связи в Испании и привело к длительным задержкам на железных дорогах Германии. Короче говоря, это была одна из худших кибератак, которые когда-либо видел мир.

Теперь, спустя три месяца, вы можете подумать, что недостатки, позволившие распространению атаки, были исправлены. Вы были бы неправы — и вы все еще могли бы быть уязвимы.

Что вызвало WannaCry?

Не вдаваясь в технические аспекты, WannaCry распространяется с помощью EternalBlue. Это разработанный NSA эксплойт протокола Windows Server Message Block (SMB).

В ответ Microsoft выпустила исправления для миллионов старых компьютеров, в том числе для «официально не поддерживаемых».

Операционные системы, такие как Windows XP. Теоретически, обновления закрыли недостаток EternalBlue SMB.

К сожалению, похоже, патчи не сработали. На ежегодной конференции DEF CON в конце июля исследователи в области безопасности обнаружили еще один недостаток. Они утверждали, что недостаток существует в течение 20 лет.

Называется SMBLoris, это удаленная атака типа «отказ в обслуживании». Это может привести к сбою компьютера или сервера с использованием не более 20 строк кода.

И каков был ответ Microsoft? Компания сказала это не будет залатать проблему. Он утверждал, что SMB должен автоматически блокироваться брандмауэром.

Технически Microsoft права. Но вы не должны оставлять это на волю случая.

Как защитить себя

SMBЛорис влияет все формы SMB. Это означает удаление SMBv1 из вашей системы

больше не достаточно. Вместо этого вам нужно заблокировать все входящие соединения через порты 445 и 139.

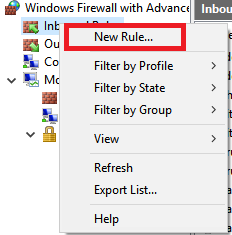

Вы можете заблокировать порты на вашем маршрутизаторе, но есть более простой способ: используйте Брандмауэр Windows инструмент. Идти к Панель управления> Брандмауэр Windows> Расширенные настройки, щелкните правой кнопкой мыши на Входящие правила, и выберите Новое правило.

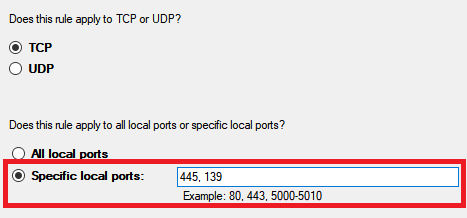

На следующем экране выберите порт а потом следующий. Теперь вам нужно выбрать Конкретные локальные порты. Войти 445, 139 в коробке. Снова нажмите следующий.

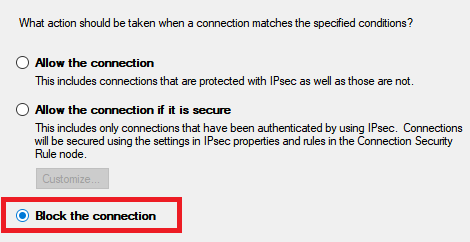

Наконец, выберите Блокировать соединение, дайте вашему новому правилу имя и нажмите Конец.

Вы были жертвой WannaCry? Будете ли вы отключить SMBv1? Дайте нам знать в комментариях ниже.

![mp3DirectCut позволяет манипулировать файлами MP3 практически во всех отношениях [Windows & Linux]](https://helpexe.ru/wp-content/cache/thumb/de/b49f095ad6b75de_150x95.jpg)